Les équipes les plus performantes déploient leur code plusieurs fois par jour, avec un délai de mise en production inférieur à une heure, contre plusieurs jours voire plusieurs semaines pour les équipes moins avancées. Cette performance repose sur quelques principes fondamentaux : détecter les erreurs le plus tôt dans le processus de développement, tester en continu et éviter d’accumuler des modifications difficiles à stabiliser.C'est là qu'intervient GitLab CI/CD : en automatisant les builds, les tests et les déploiements dans un même environnement, les équipes peuvent livrer plus vite, avec moins de risques et une meilleure visibilité sur chaque étape du cycle de développement logiciel.

Dans cet article, nous explorerons comment GitLab CI/CD fonctionne et comment le mettre en place pour des cycles de livraison plus rapides, plus fiables et mieux structurés.

→ Commencez un essai gratuit de GitLab Ultimate.

Qu’est-ce que GitLab CI/CD ?

Le CI/CD regroupe deux pratiques complémentaires :

- CI pour « continuous integration » (intégration continue) : intégrer régulièrement des modifications de code pour détecter les erreurs le plus tôt possible dans le cycle de développement logiciel.

- CD pour « continuous delivery/deployment » (livraison continue/déploiement continu) : préparer automatiquement chaque modification pour qu'elle soit prête à être déployée en production à tout moment. Le déploiement continu va plus loin en déclenchant automatiquement la mise en production, sans intervention humaine.

Ensemble, ces pratiques évitent l’accumulation de changements difficiles à stabiliser et réduisent le délai entre un commit et son déploiement.

GitLab intègre nativement le CI/CD dans sa plateforme où résident déjà le code, les merge requests, la sécurité et les déploiements. Les pipelines s’exécutent sans nécessiter de plugins ni d’outils externes, ce qui simplifie la configuration et offre une vue centralisée sur l’ensemble du workflow de développement. Sur GitLab.com, des runners partagés Linux, Windows et macOS sont également disponibles sans configuration initiale, ce qui facilite le démarrage.

Concrètement, chaque modification déclenche un pipeline qui construit le logiciel, exécute les tests, analyse la sécurité et prépare une version déployable. Les équipes obtiennent des retours immédiats, ce qui leur permet d'identifier les erreurs tôt et de travailler de manière itérative.

Grâce à cette centralisation, la collaboration est facilitée et l'état du logiciel reste visible et compréhensible à chaque étape de son cycle de développement.

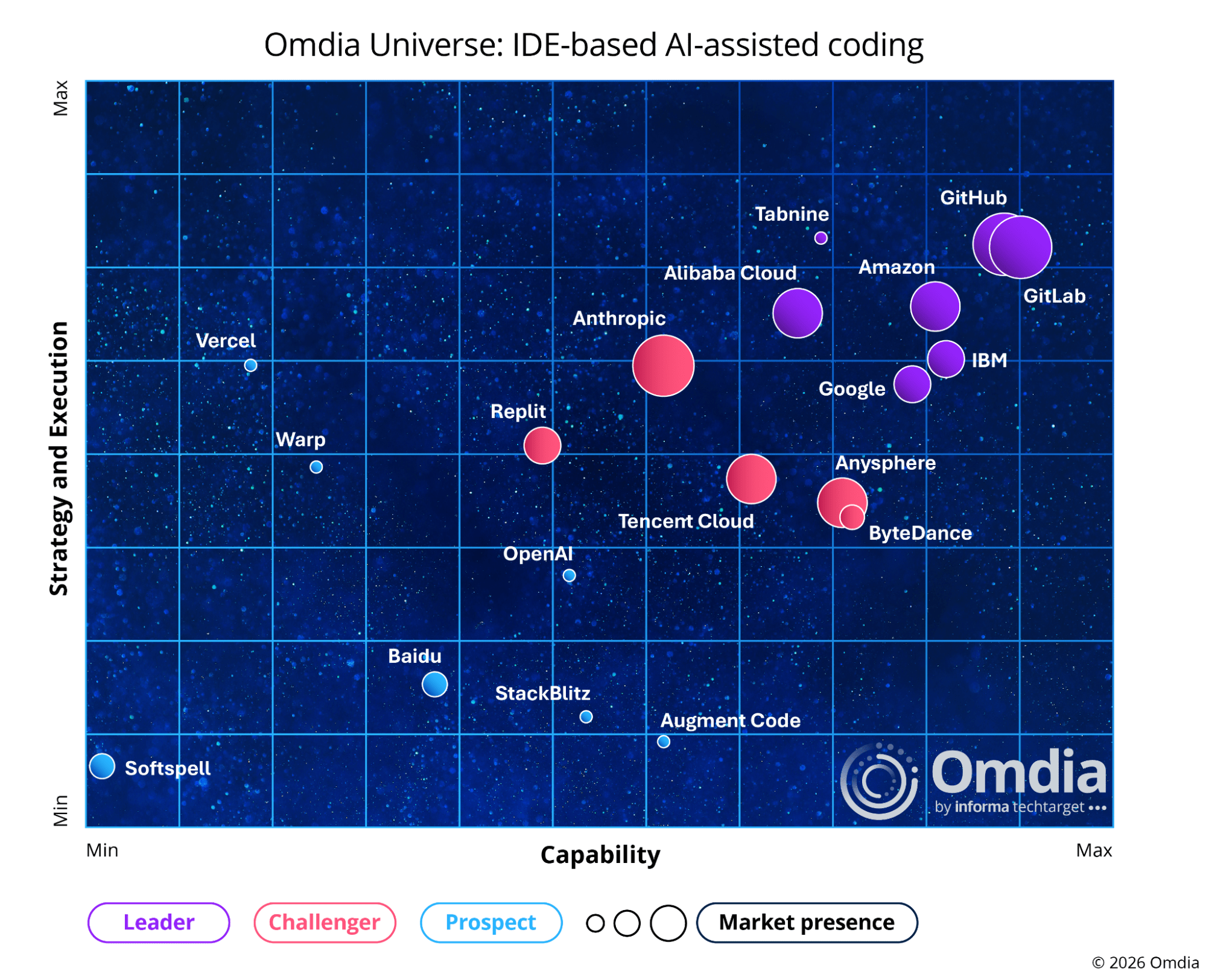

Pourquoi GitLab CI/CD est devenu une référence dans le développement logiciel ?

Dans de nombreuses organisations, l'adoption du CI/CD se heurte à un obstacle récurrent : la fragmentation des outils. Une chaîne de développement qui repose sur des solutions trop nombreuses et disparates devient rapidement lente, difficile à maintenir et propice aux erreurs de configuration.

Face à cette fragmentation, GitLab apporte une réponse concrète : une plateforme qui réunit le code, les pipelines, la sécurité et le déploiement dans un seul et même environnement. Les équipes n'ont plus à gérer de multiples outils, ce qui réduit la complexité et fluidifie l'ensemble du workflow de développement logiciel.

Ainsi, les logs, artefacts, résultats de tests et statuts de déploiement cohabitent dans le même espace que le code, ce qui offre un gain de visibilité significatif aux équipes. Les pipelines se déclenchent directement depuis les merge requests pour obtenir des retours plus rapidement et limiter les régressions tardives.

Cette cohérence, alliée à la possibilité d’intégrer dès le départ l’analyse de sécurité ou la gestion des dépendances, explique pourquoi GitLab CI/CD est aujourd’hui largement adopté par les organisations qui cherchent à fluidifier leurs cycles de livraison logicielle.

Radio France déploie 5 fois plus rapidement avec GitLab CI/CD

Radio France, la société nationale de radiodiffusion française, compte sept stations dans tout le pays. Radio France conçoit, développe et exploite des sites web, des applications mobiles, des API, des podcasts, des assistants vocaux et des plateformes de streaming audio.

Avant d'adopter GitLab CI/CD, les équipes utilisaient GitLab pour le code source et Jenkins pour tous les builds en production, ce qui les obligeait à basculer constamment entre les deux outils.

Après avoir migré l'ensemble de leurs pipelines vers GitLab CI/CD, les résultats ont été immédiats :

- 5x plus rapide de déployer

- 82 % de réduction de la durée de cycle

- 70 % d'économies annuelles sur les coûts CI/CD

« Nous étions à 10 déploiements par jour avant la migration. Maintenant, avec GitLab, nous effectuons 50 déploiements par jour en production. Nous n'avons plus à basculer entre GitLab et Jenkins. » — Julien Vey, Operational Excellence Manager, Radio France

Lire le cas client complet >

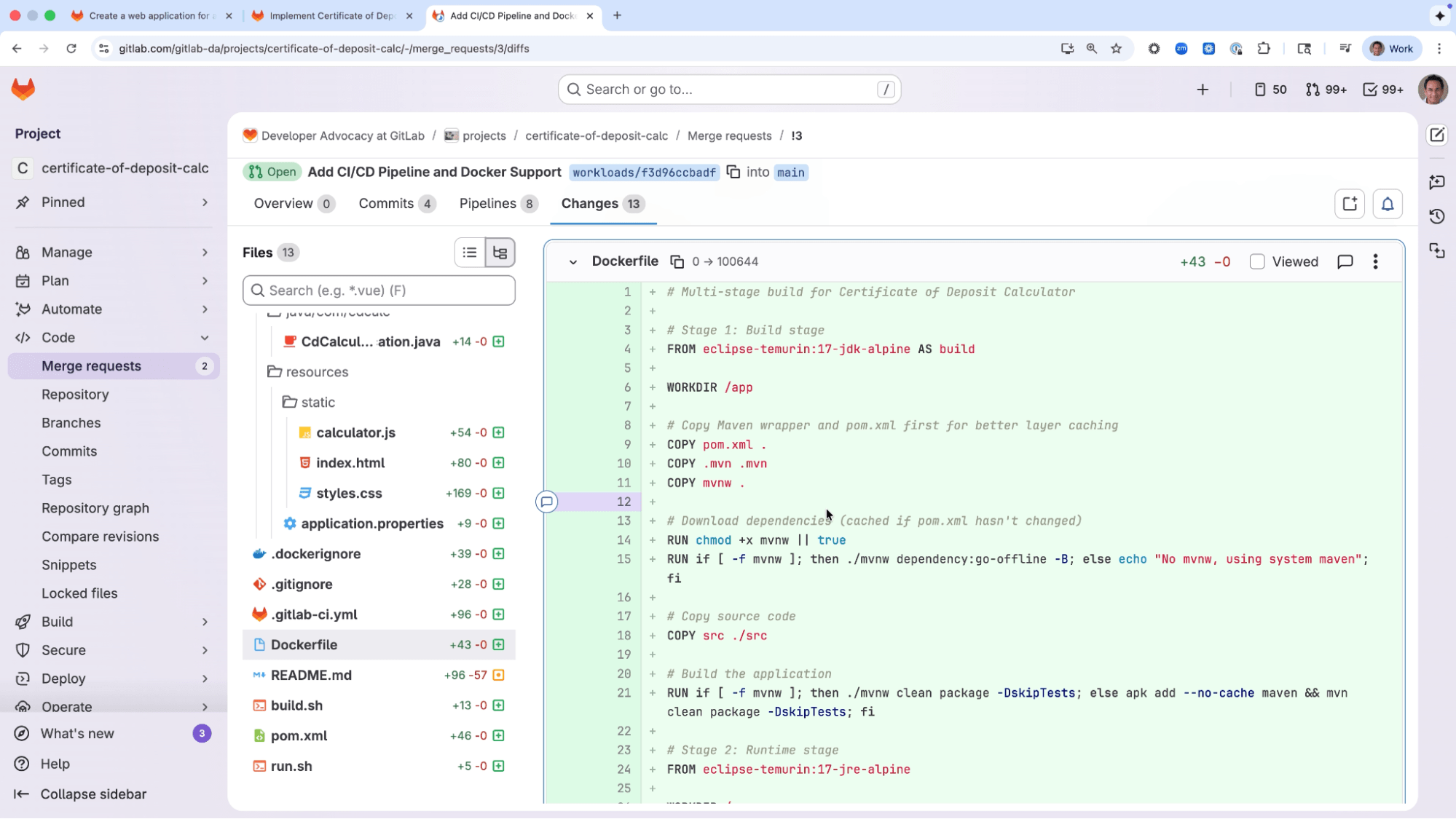

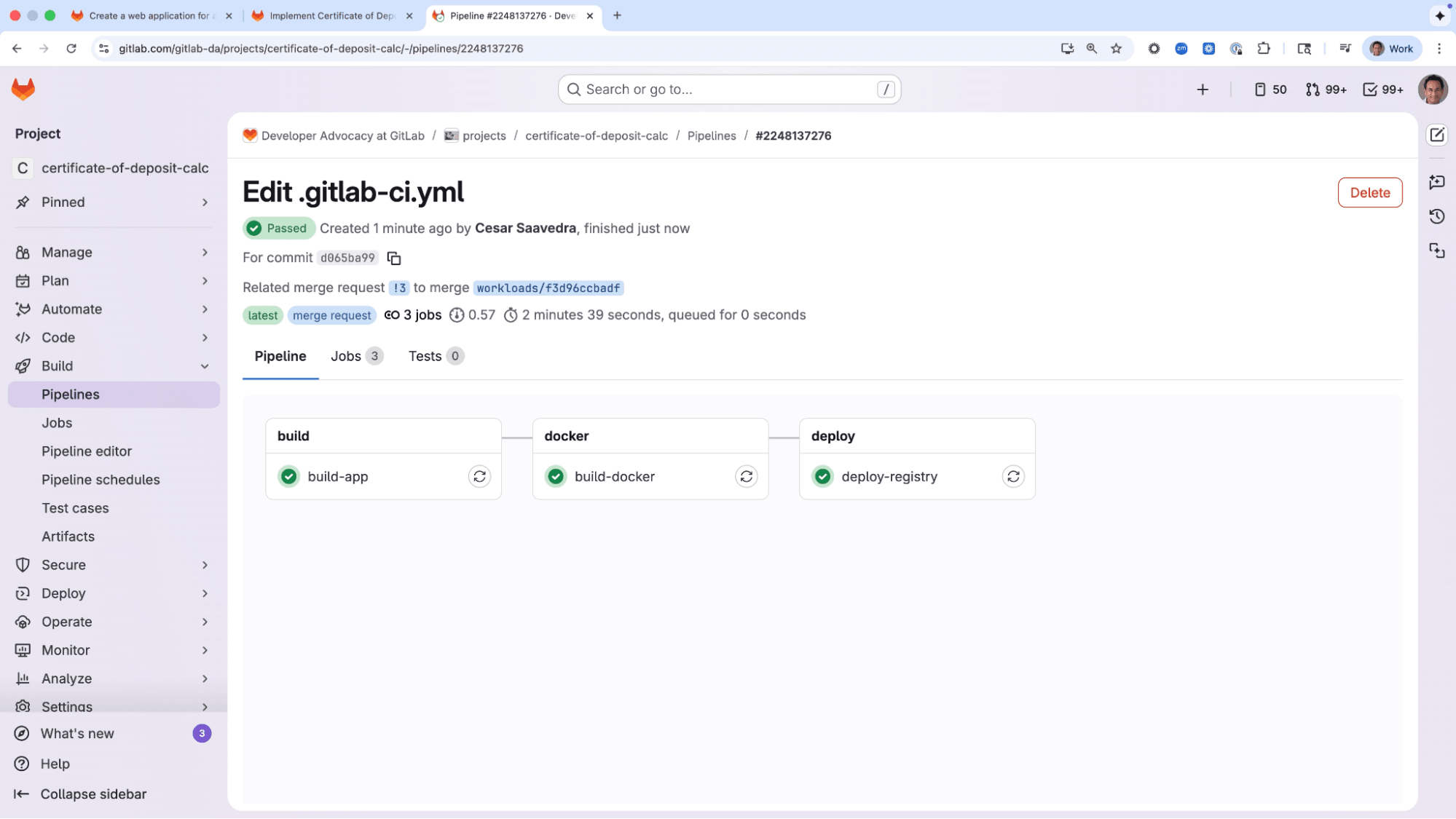

Dans GitLab, un pipeline est une suite d’étapes exécutées automatiquement à chaque modification du code. Il se déclenche lors d’un commit, d’une merge request ou d’un événement planifié. Son rôle est de valider la modification et de produire les artefacts nécessaires. Si tout est conforme, il prépare ou déclenche directement le déploiement.

Les étapes et les jobs

Un pipeline GitLab est composé d'étapes (build, test, déploiement…), chacune regroupant un ou plusieurs jobs. Les jobs indiquent les actions à exécuter, comme compiler le code ou lancer une suite de tests. GitLab exécute les jobs d'une même étape en parallèle (en fonction de la disponibilité des runners), gère les dépendances et passe automatiquement à l'étape suivante lorsque tous les jobs de la précédente sont terminés. Les logs associés à chaque job permettent de suivre l'exécution en détail.

Par défaut, GitLab attend que tous les jobs d'une étape soient terminés avant de passer à la suivante. Pour les pipelines où cette séquence stricte n'est pas nécessaire, le mot-clé needs: permet de définir des dépendances directes entre jobs, indépendamment de leur étape. Un job peut ainsi démarrer dès qu'un job précis est terminé, sans avoir à attendre la fin de toute l'étape. Cette approche, appelée DAG (Directed Acyclic Graph), peut réduire considérablement la durée totale d'un pipeline en parallélisant davantage l'exécution. Dans l’interface, ces pipelines apparaissent sous forme de graphe de dépendances, ce qui facilite la compréhension de l’ordre réel d’exécution.

Les artefacts et le cache : transfert et réutilisation

Les artefacts et le cache sont deux mécanismes de persistance de fichiers entre jobs, souvent confondus.

Les artefacts sont les fichiers générés par un job, comme un binaire, un rapport de test ou un paquet. Ils peuvent être transmis aux jobs suivants ou conservés pendant une durée définie. Cette gestion intégrée évite les transferts manuels et facilite la reproductibilité des pipelines.

Le cache, quant à lui, permet de réutiliser des fichiers entre plusieurs exécutions d'un même pipeline, typiquement les dépendances (node_modules, packages Maven, gems Ruby…).

Là où les artefacts transfèrent des fichiers d'un job au suivant au sein d'un même pipeline, le cache évite de re-télécharger les mêmes ressources à chaque nouvelle exécution. C'est souvent l'une des premières optimisations à mettre en place pour réduire significativement la durée des pipelines.

En pratique : les artefacts sont obligatoires pour le job suivant, alors que le cache est optionnel et uniquement là pour aller plus vite.

Les runners : là où s’exécutent réellement les jobs

Les runners sont les machines qui exécutent réellement les jobs. GitLab propose des runners hébergés sur GitLab.com (Linux, Windows, macOS) ou permet d’en installer sur ses propres serveurs ou environnements cloud, notamment en s’appuyant sur la conteneurisation.

Lorsqu'on installe son propre runner, il faut également choisir un executor, c'est-à-dire le mécanisme par lequel le runner exécute les jobs.

Les executors les plus courants sont :

- Docker : il exécute chaque job dans un conteneur isolé. Il est rapide, flexible et recommandé pour la majorité des projets.

- Shell : il exécute directement les jobs sur la machine hôte. Il est simple, mais sans isolation.

- Kubernetes : il exécute les jobs dans des pods Kubernetes, avec une scalabilité native.

Le choix de l'executor conditionne directement l'isolation, la reproductibilité et les performances des jobs. Il est indépendant du runner lui-même et se configure au moment de l'installation.

Les tags associés aux runners permettent de cibler un environnement spécifique et d’adapter l’exécution aux besoins du pipeline.

Pour en savoir plus sur les runners de GitLab, consultez notre article de blog « GitLab Runner : installation, configuration et bonnes pratiques pour vos pipelines CI/CD ».

Configuration d’un pipeline GitLab CI/CD

Tout pipeline GitLab prend forme dans un fichier .gitlab-ci.yml placé à la racine du projet. Ce fichier définit les étapes, les jobs, les scripts à exécuter, les variables, les dépendances ou encore les artefacts à conserver. GitLab lit ce fichier à chaque modification de code et déclenche un pipeline conforme à sa configuration.

Il est utile de distinguer deux types de pipelines selon leur contexte de déclenchement :

- Le pipeline de branche s'exécute lors d'un push direct sur une branche.

- Le pipeline de merge request se déclenche dès qu'une merge request est ouverte ou mise à jour. Il peut s’exécuter soit sur le contenu de la branche source, soit sur le résultat simulé du merge avec la branche cible (grâce aux pipelines de résultats de merge), avant même que celle-ci ne soit effectuée.

Cette distinction est importante en pratique : elle permet de réserver certains jobs coûteux ou sensibles (comme les scans de sécurité approfondis ou les déploiements) à un contexte précis, et d'obtenir un retour sur la qualité du code fusionné le plus tôt possible. C'est l'un des leviers concrets pour détecter les régressions avant qu'elles n'atteignent la branche principale.

Voici un exemple de fichier .gitlab-ci.yml illustrant la structure d'un pipeline GitLab :

stages: # Définit l'ordre d'exécution des étapes du pipeline

- build

- test

- deploy

variables: # Variables accessibles par tous les jobs du pipeline

APP_ENV: "production"

build-job:

stage: build

image: node:20 # Image Docker utilisée pour exécuter ce job

cache:

key: $CI_COMMIT_REF_SLUG # Cache propre à chaque branche

paths:

- node_modules/ # Dossier de dépendances mis en cache

script:

- echo "Compilation du code..."

artifacts:

paths:

- dist/ # Fichiers générés transmis aux jobs suivants

expire_in: 1 hour # Durée de conservation de l'artefact

test-job:

stage: test

image: node:20

needs: ["build-job"] # Démarre dès que build-job est terminé (DAG)

script:

- echo "Exécution des tests..."

deploy-job:

stage: deploy

script:

- echo "Déploiement en production..."

rules:

- if: $CI_COMMIT_BRANCH == "main" # S'exécute uniquement sur la branche principale

Ce pipeline illustre plusieurs mécanismes clés de GitLab CI/CD :

- La variable

APP_ENV est accessible par l'ensemble des jobs. - Le

build-job utilise une image Docker Node.js 20, met en cache les dépendances pour accélérer les exécutions suivantes, et produit un artefact, le dossier dist/, transmis automatiquement aux jobs suivants. - Le

test-job démarre dès que le build est terminé grâce au mot-clé needs:, sans attendre la fin de l'étape entière. - Le

deploy-job ne s'exécute que sur la branche principale, via une règle rules:.

Pour les équipes qui débutent avec le CI/CD, GitLab propose également la fonctionnalité d’Auto DevOps qui détecte automatiquement le langage de votre projet et configure un pipeline prêt à l'emploi, sans fichier .gitlab-ci.yml. Auto DevOps couvre les étapes de build, de test, d'analyse de sécurité et de déploiement, et peut être personnalisé progressivement selon vos besoins.

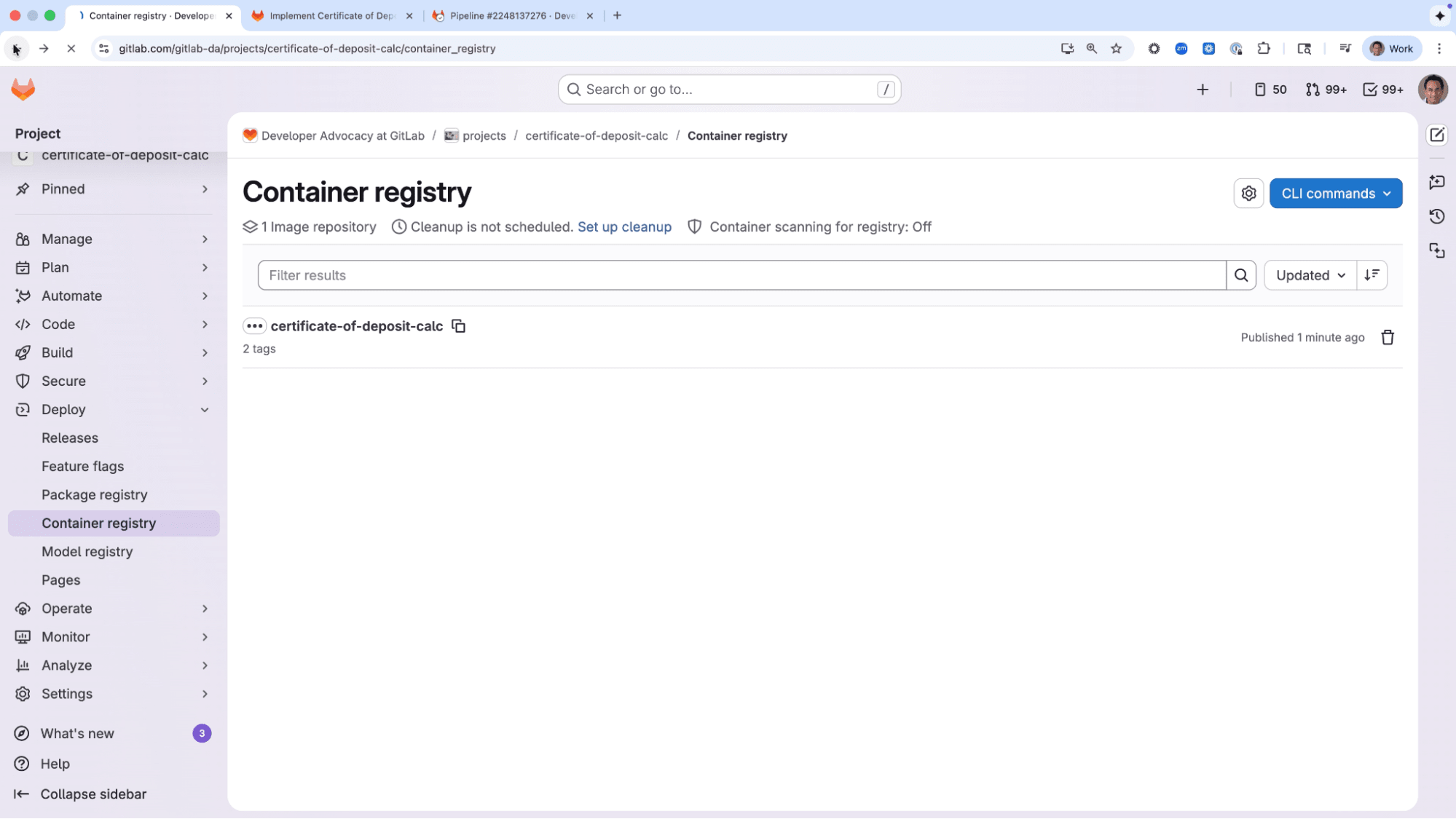

Bon à savoir : Comme montré dans l’exemple, GitLab peut exécuter un job à partir d’une image Docker spécifique, définie via le mot-clé image: dans le fichier .gitlab-ci.yml. Une image par défaut peut être configurée pour l’ensemble du pipeline, tandis que chaque job peut utiliser sa propre image si nécessaire. Cette flexibilité permet d’adapter l’environnement d’exécution à chaque étape, sans maintenance manuelle de serveurs. Les images peuvent provenir du Docker Hub ou du registre de conteneurs de GitLab (GitLab Container Registry), ce qui permet de choisir rapidement l’environnement adapté.

Les fonctionnalités avancées de GitLab CI/CD

Les variables pour personnaliser et sécuriser un pipeline

Les variables CI/CD permettent de transmettre des valeurs aux jobs sans les inscrire directement dans le code. Elles peuvent contenir des paramètres techniques, des clés d’API ou des informations sensibles.

GitLab distingue plusieurs types de variables : personnalisées, prédéfinies, protégées, masquées ou de type fichier. Cette granularité facilite la configuration et limite l’exposition d’informations critiques dans les logs.

Les règles CI/CD pour rendre les pipelines dynamiques

Les règles (rules:) permettent d'adapter la logique du pipeline en fonction du contexte d'exécution. Elles s'appuient sur des conditions comme if:, changes: ou exists: pour contrôler quand un job doit s'exécuter.

Elles permettent par exemple d'activer certaines étapes selon la branche ou de déclencher des comportements différents selon le type de pipeline exécuté. C'est un moyen d'alléger la configuration et de conserver un pipeline adaptable.

Les composants et le catalogue CI/CD pour construire des pipelines réutilisables

Les composants CI/CD (CI/CD components) sont des blocs de configuration réutilisables. Ils peuvent représenter un ensemble de jobs, une intégration, une logique de test ou un processus de déploiement.

Ces composants peuvent être publiés dans le catalogue CI/CD (CI/CD catalog), une spécificité de GitLab qui permet de les partager à l’échelle d’une équipe ou de l’organisation. Cela réduit la duplication des tâches et rend la maintenance des pipelines beaucoup plus souple.

Bon à savoir : Le catalogue CI/CD inclut des composants publiés par GitLab et la communauté pour des environnements courants comme Java/Maven, ce qui évite de recréer des configurations complexes pour chaque projet.

Les groupes de ressources pour contrôler les déploiements concurrents

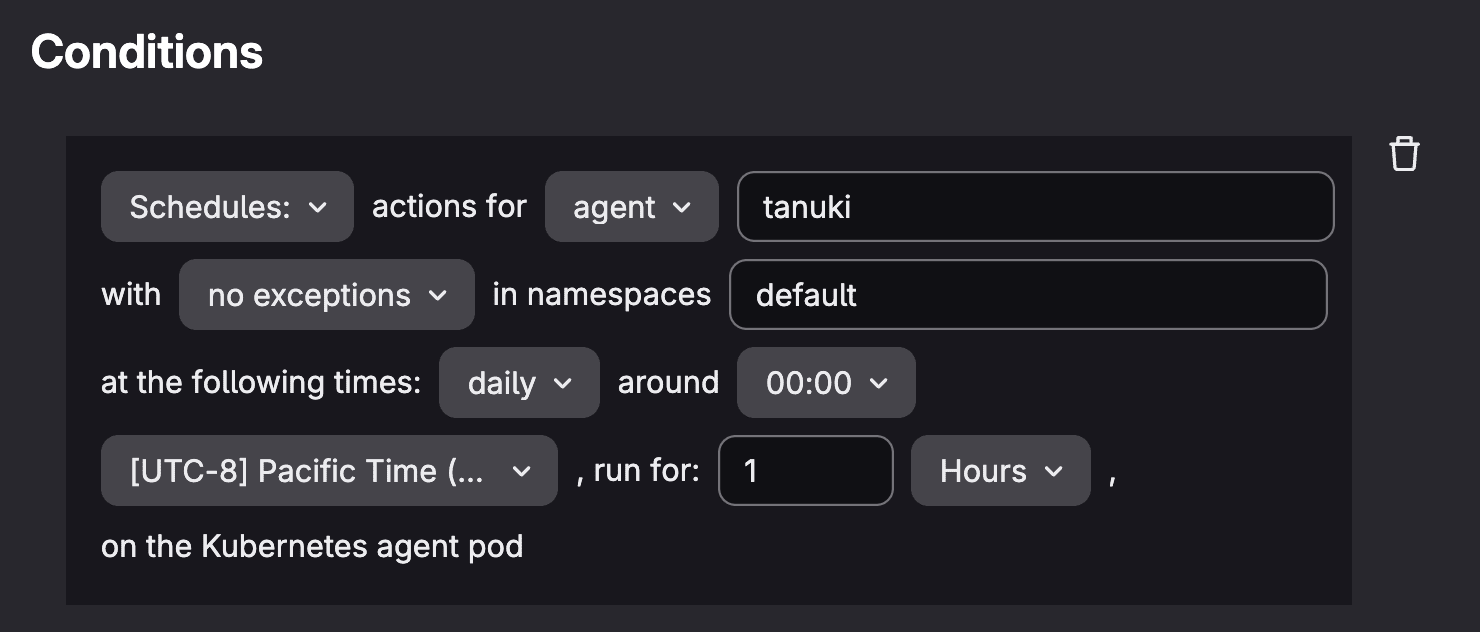

Les groupes de ressources permettent de limiter l’exécution simultanée de certains jobs. Ils sont particulièrement utiles pour les déploiements, afin d’éviter que deux pipelines ne modifient un même environnement au même moment. GitLab met en file d’attente les jobs qui partagent un même groupe et n’en exécute qu'un seul à la fois.

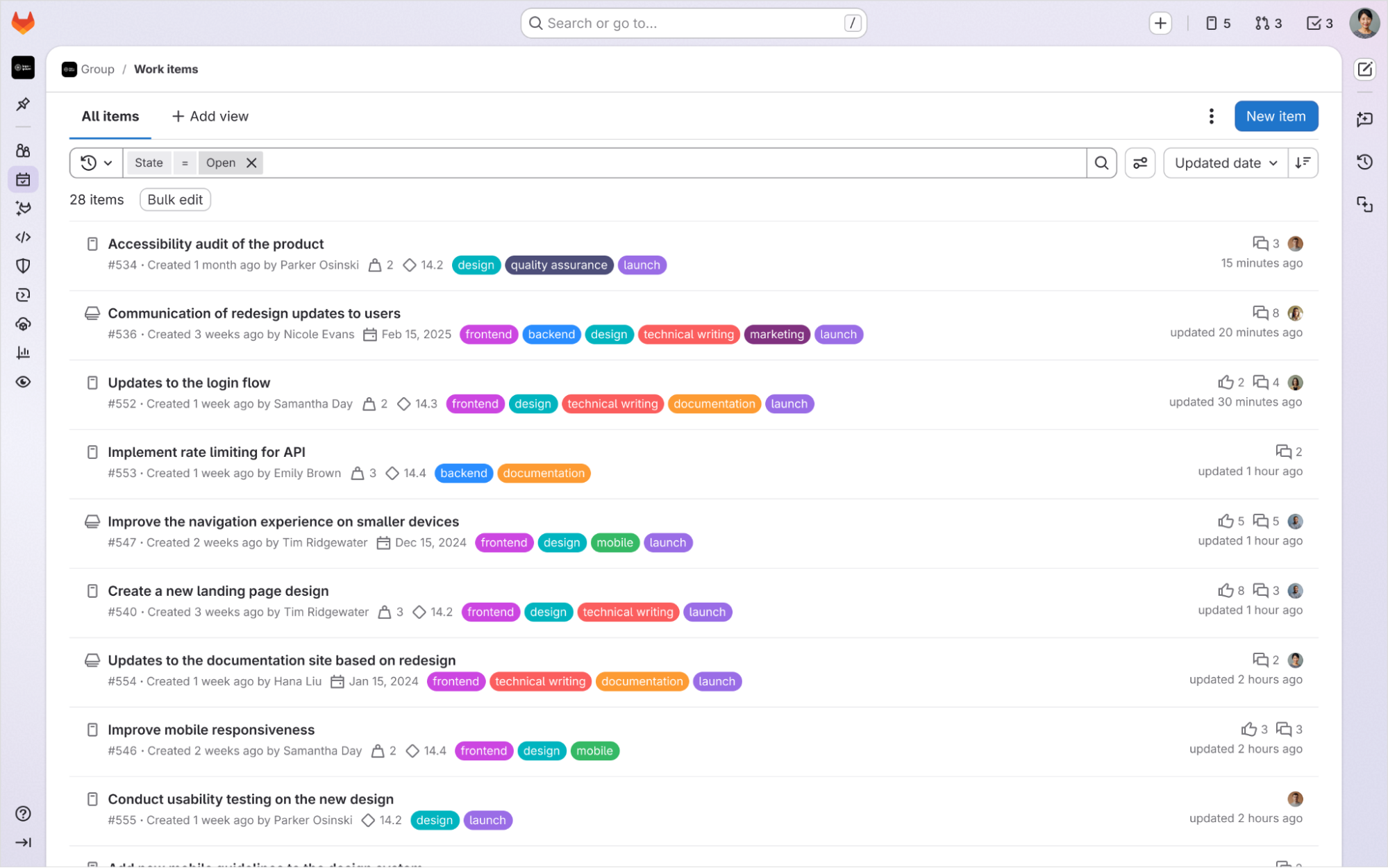

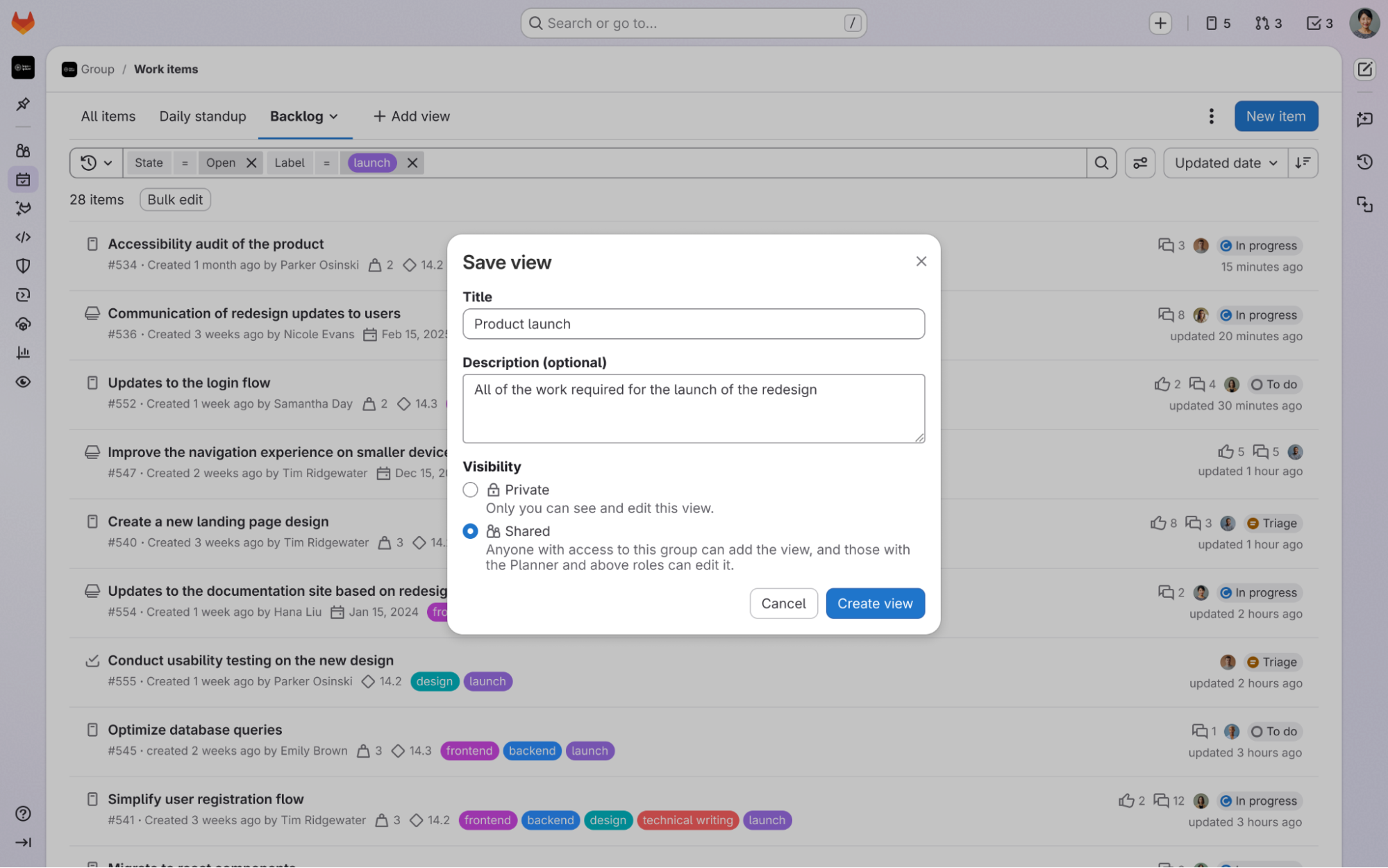

Les environnements pour gérer et suivre les déploiements

Les environnements de GitLab permettent de définir et de suivre les cibles de déploiement, comme la préproduction ou la production. Chaque déploiement est associé à un environnement, ce qui offre une traçabilité complète : qui a déployé quoi, quand et depuis quel pipeline.

Les environnements peuvent être protégés pour restreindre les déploiements à certaines branches ou à certains utilisateurs, ce qui réduit les risques d'erreurs en production. GitLab affiche également l'état de chaque environnement en temps réel, directement depuis l'interface.

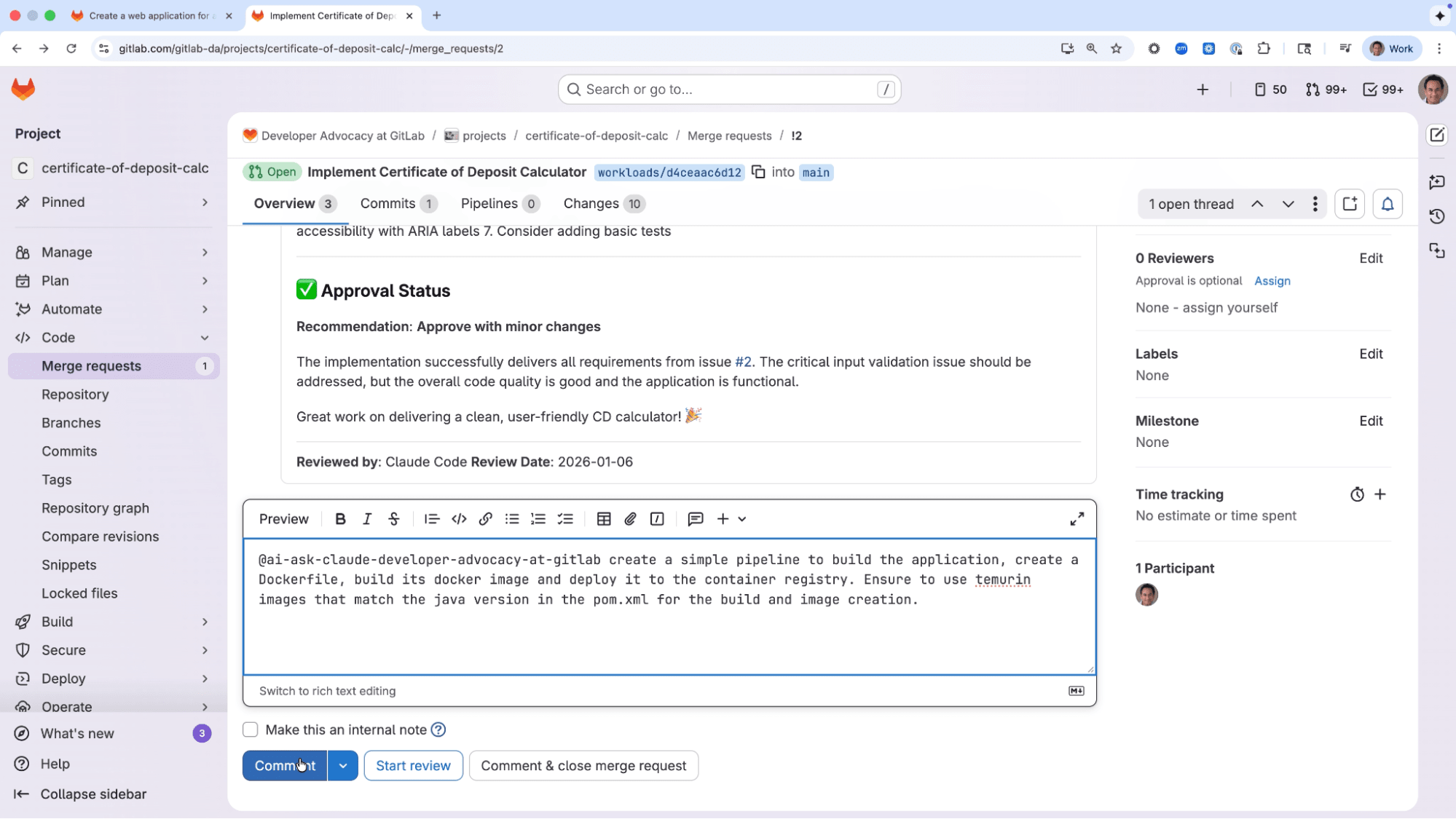

Les Review Apps pour tester chaque merge request dans un environnement dédié

Les environnements éphémères (ou Review Apps) poussent la logique des environnements un cran plus loin : GitLab peut déployer automatiquement un environnement éphémère pour chaque merge request, accessible via un lien directement depuis l'interface. Chaque modification devient ainsi testable dans des conditions réelles, sans attendre une intégration dans la branche principale.

L'environnement est détruit automatiquement à la fermeture de la merge request, ce qui évite toute accumulation de ressources inutiles. Pour les équipes qui impliquent des profils non techniques dans le processus de validation (product managers, designers, équipes QA) c'est un levier concret pour raccourcir les cycles de revue et détecter les régressions plus tôt.

Pipelines parent-enfant et multi-projets

GitLab peut déclencher un pipeline depuis un autre pipeline (modèle parent-enfant) ou orchestrer plusieurs projets dans un workflow commun (pipelines multi-projets).

Ces mécanismes sont utilisés pour les architectures modulaires, les monorepos, les écosystèmes multicomposants ou les déploiements distribués. Ils permettent de découper les pipelines tout en conservant une coordination centralisée.

GitLab CI/CD ne se limite pas à automatiser les livraisons : il relie aussi naturellement le développement, la sécurité et les opérations (DevSecOps) au sein d'un même workflow.

Build, test, sécurité et déploiement dans un même environnement

GitLab CI/CD s’exécute directement là où se trouvent déjà le code, les merge requests, la sécurité et les déploiements. Cela réduit les frictions entre équipes : les développeurs disposent d’un pipeline qui teste, analyse et prépare les déploiements, tandis que les équipes sécurité et opérations visualisent les effets de chaque modification dans un même espace.

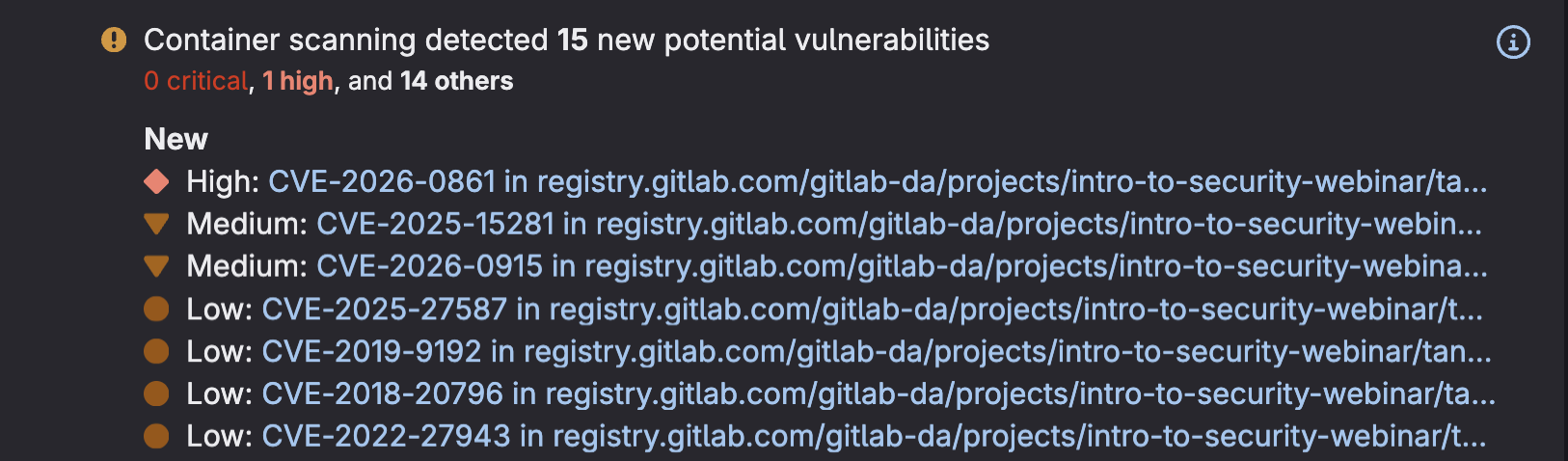

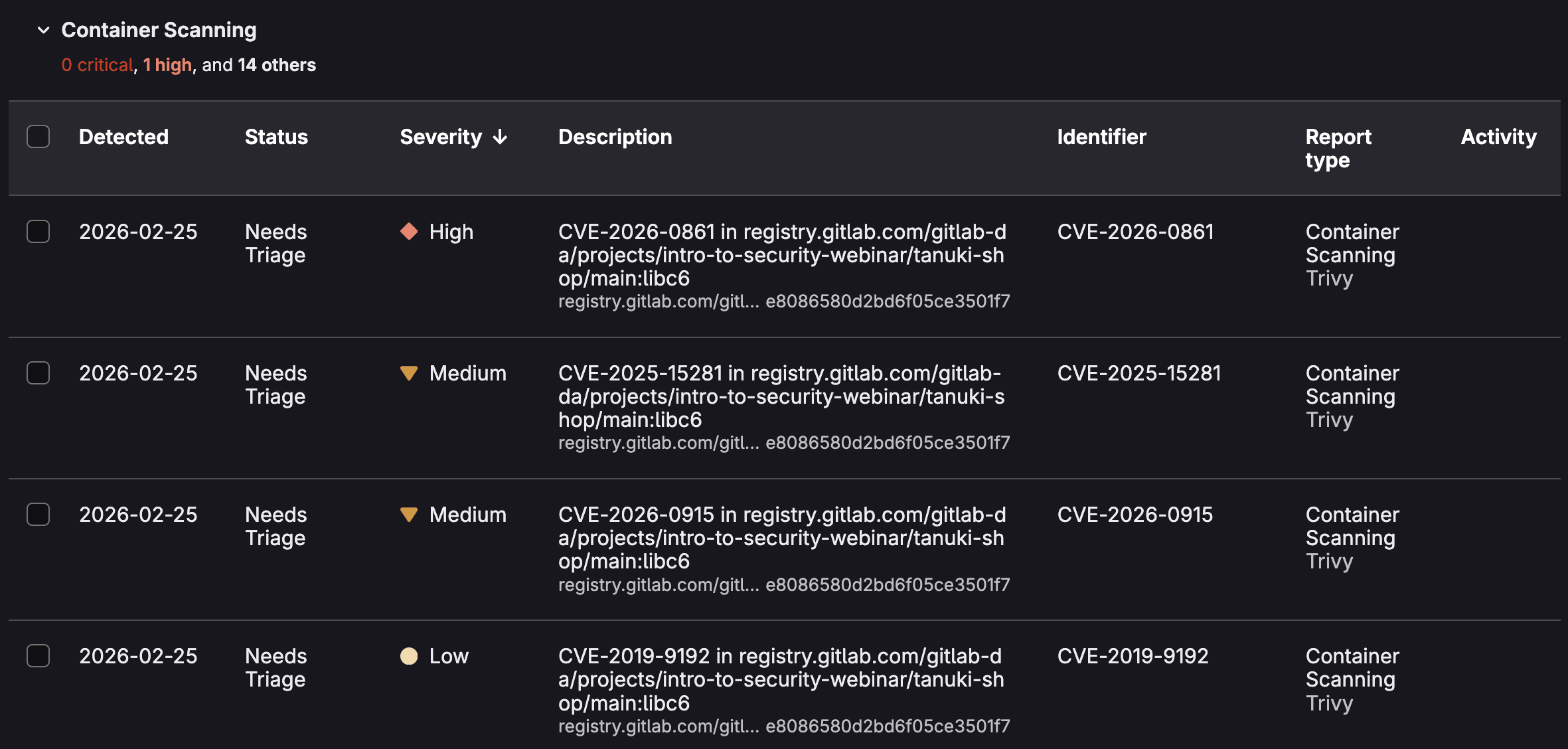

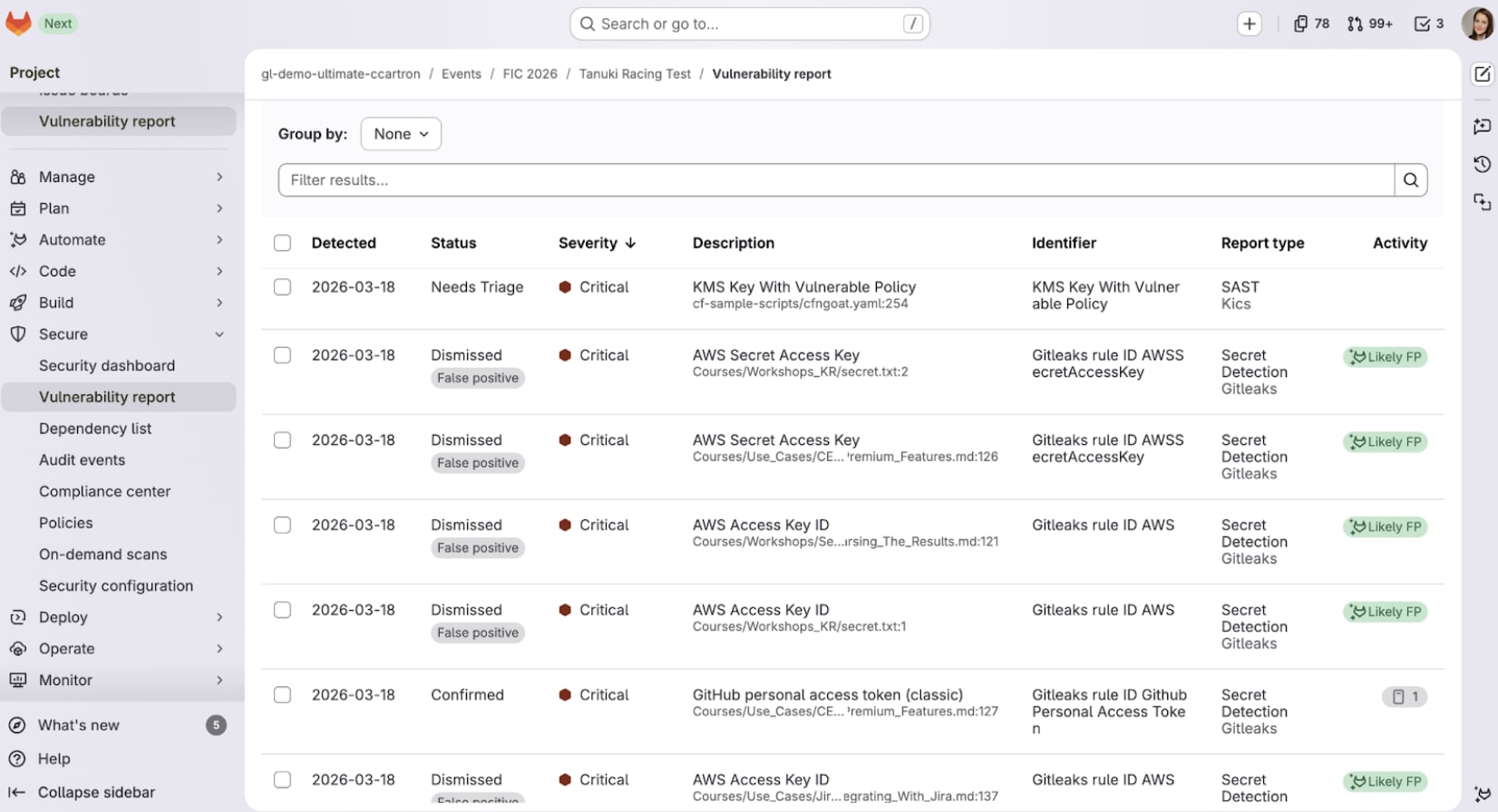

Sécurité intégrée dans les pipelines de GitLab

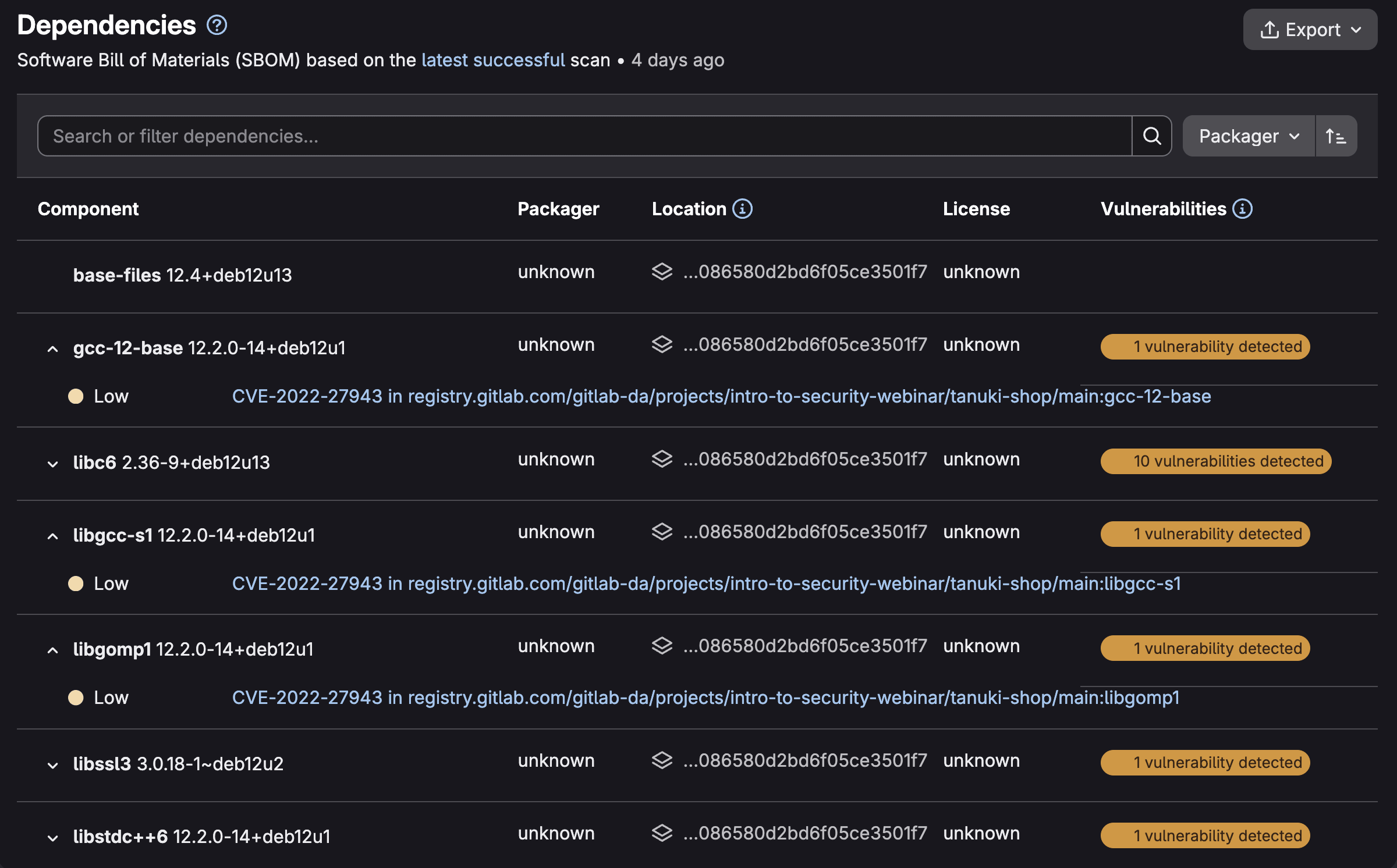

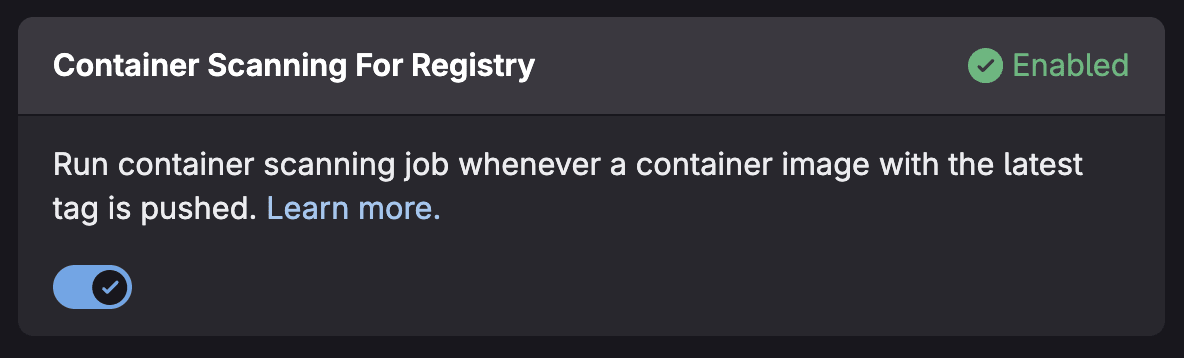

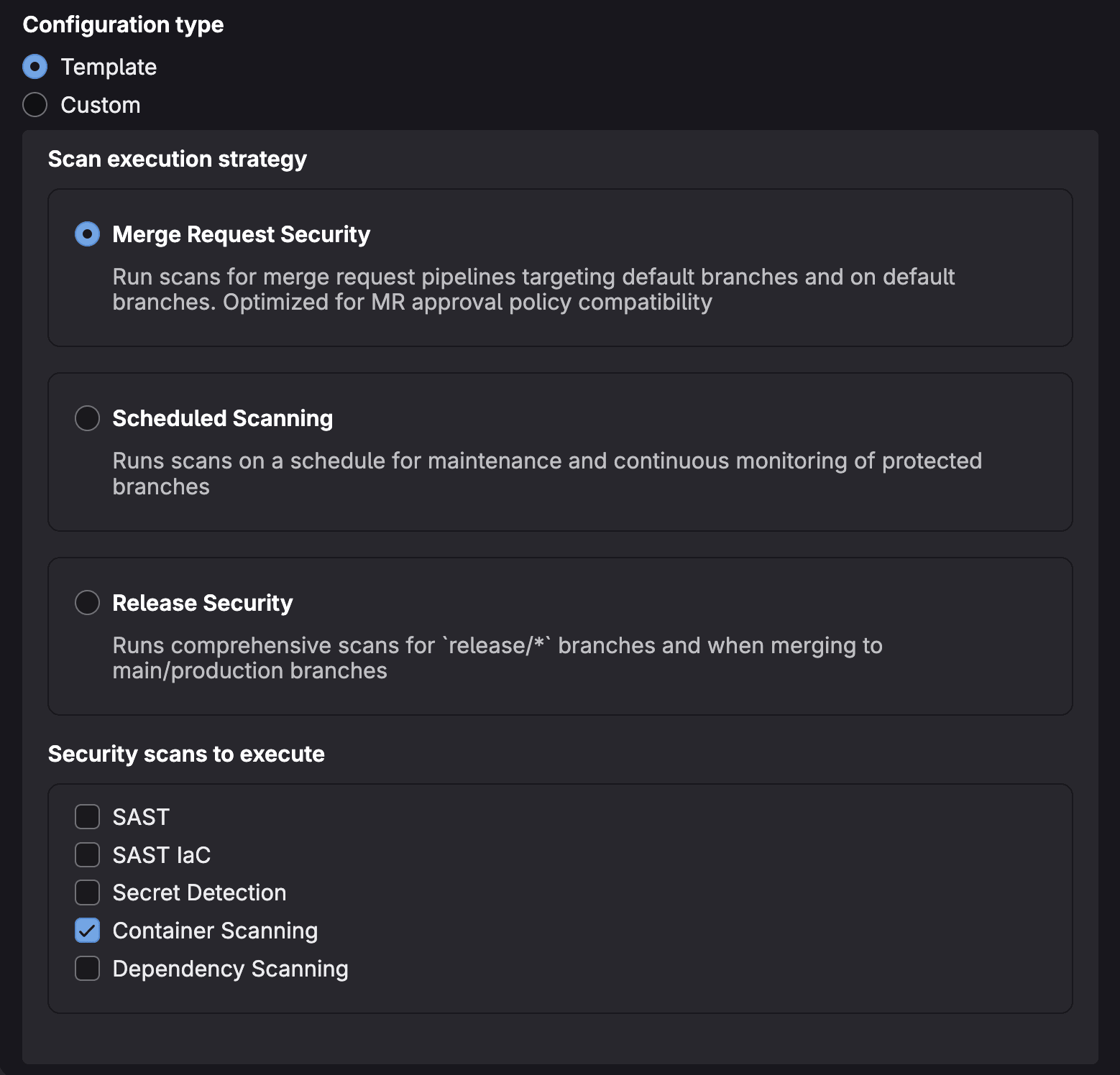

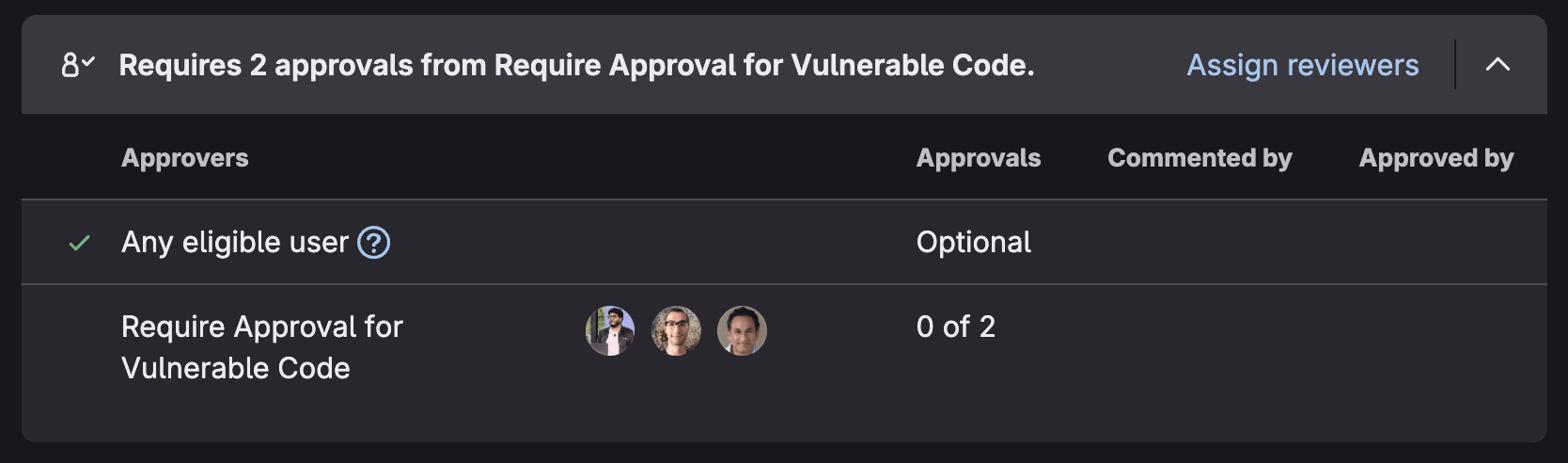

Les scans SAST, DAST, l’analyse des dépendances ou l’analyse des conteneurs peuvent être ajoutés comme jobs standard du pipeline, selon votre abonnement GitLab.

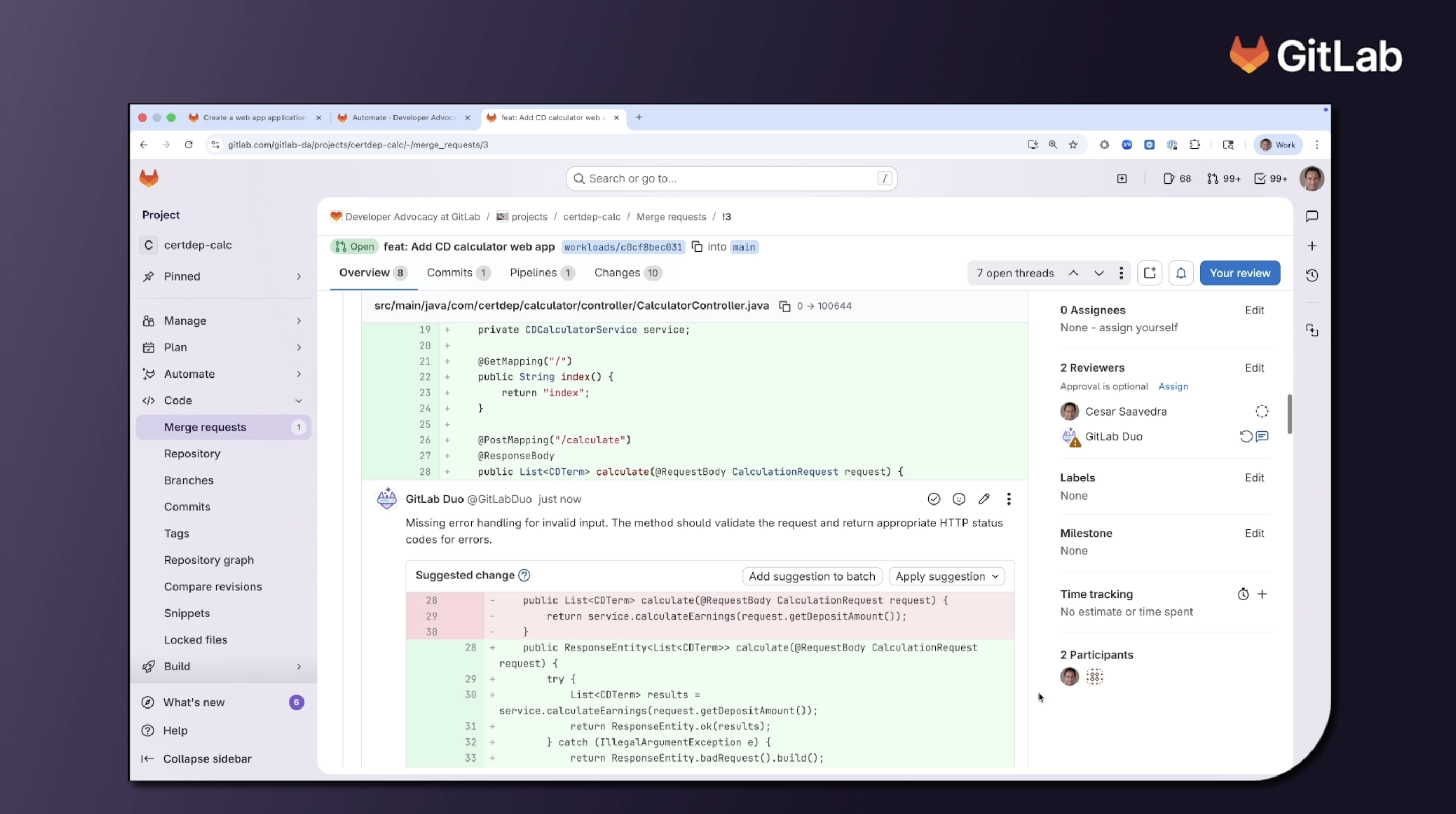

Comme ces fonctionnalités sont intégrées nativement, elles ne nécessitent ni outils externes ni configuration lourde. Les résultats s’affichent dans les merge requests, ce qui permet d’aborder la sécurité en amont, sans ralentir les cycles de développement.

Au-delà des scans intégrés, un job peut aussi invoquer un outil tiers comme SonarQube pour compléter l’analyse de qualité du code et détecter la dette technique.

Retour continu entre les équipes

Chaque pipeline fournit des logs, des rapports de tests, des alertes de sécurité et des informations sur les déploiements, consultables dans une seule interface.

Les retours sont donc immédiats : une erreur de test, un échec de build ou une alerte de vulnérabilité apparaît directement dans la merge request. Cela facilite les arbitrages et favorise des décisions rapides et éclairées à chaque étape du cycle de développement.

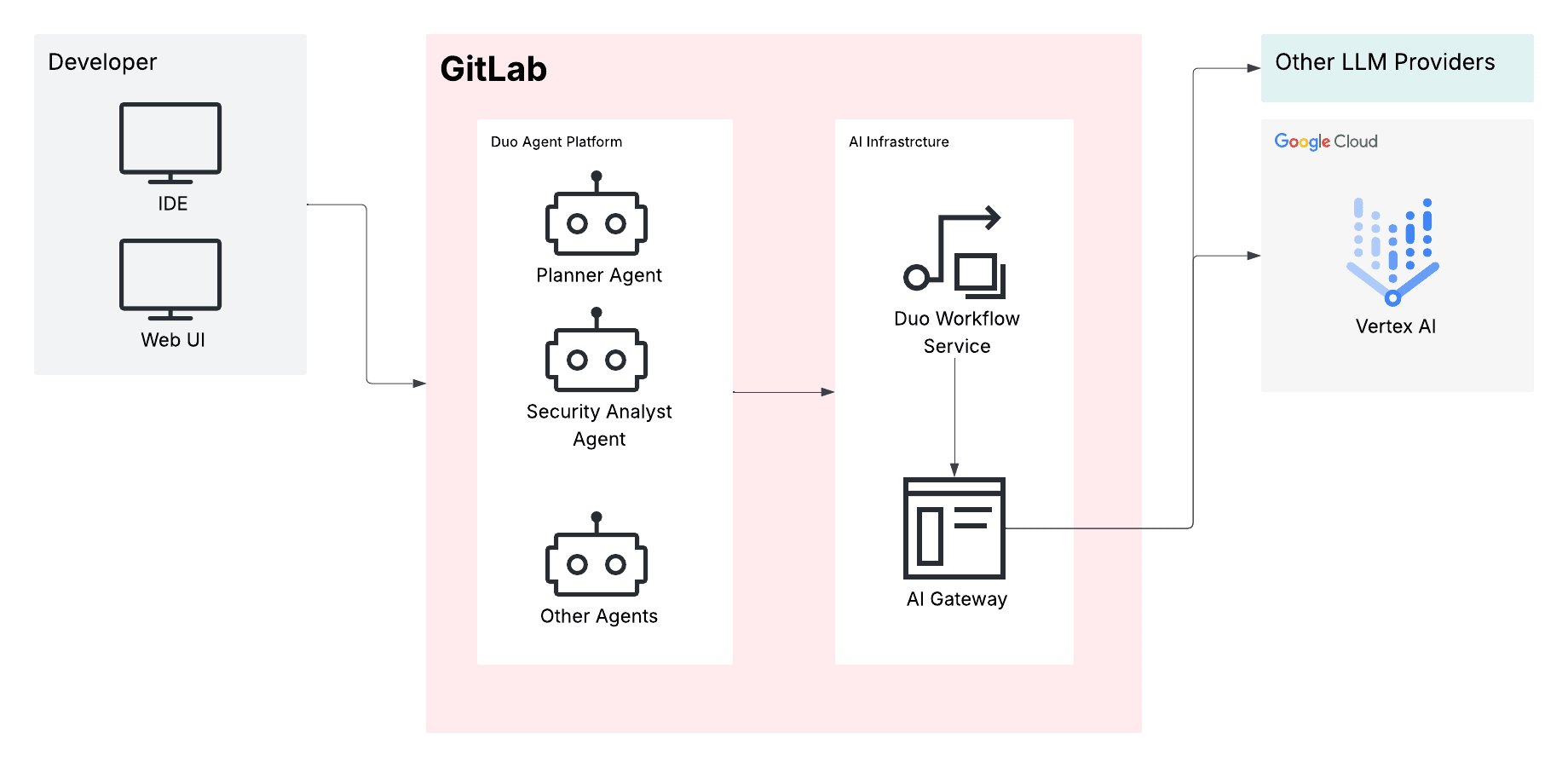

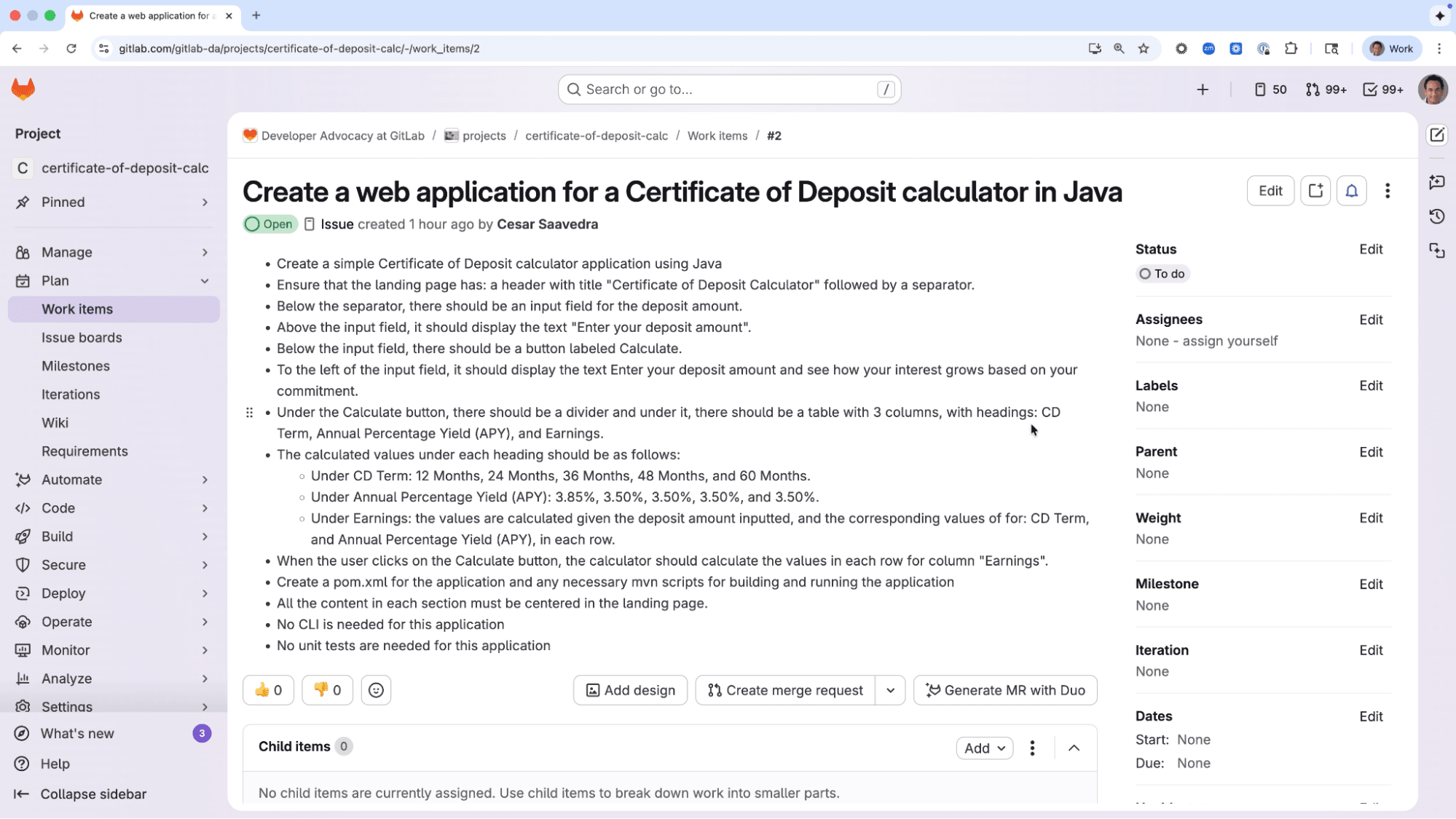

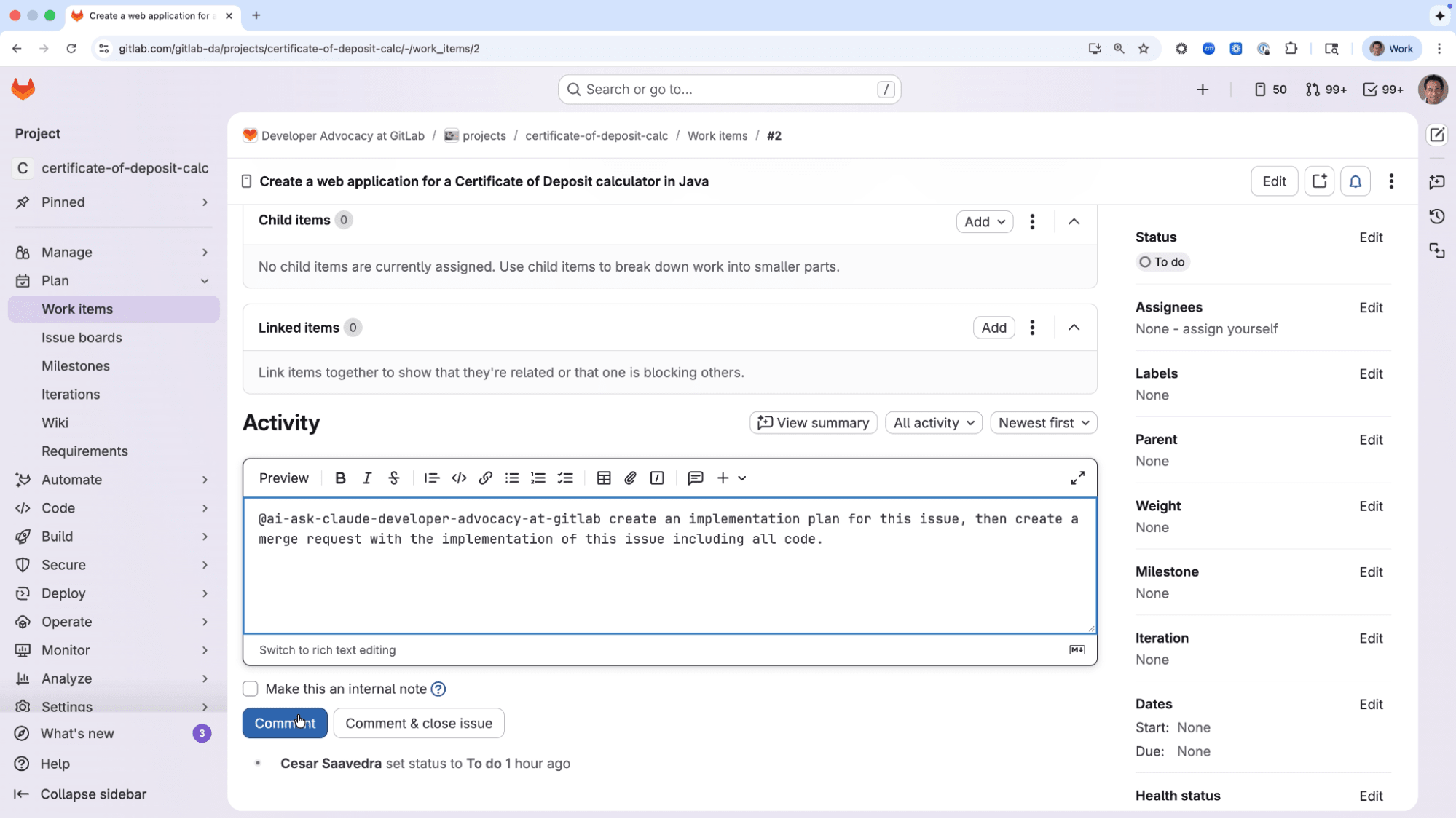

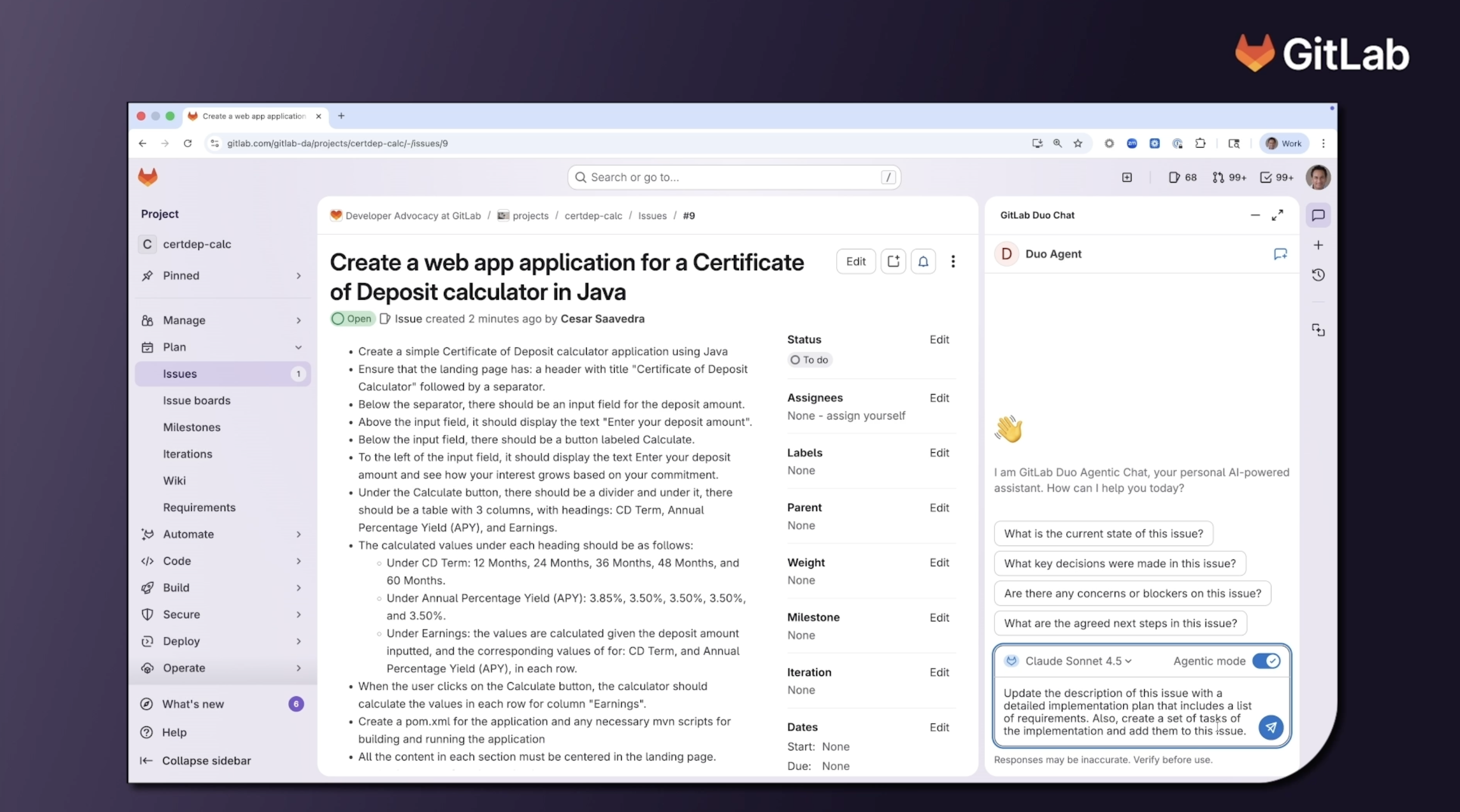

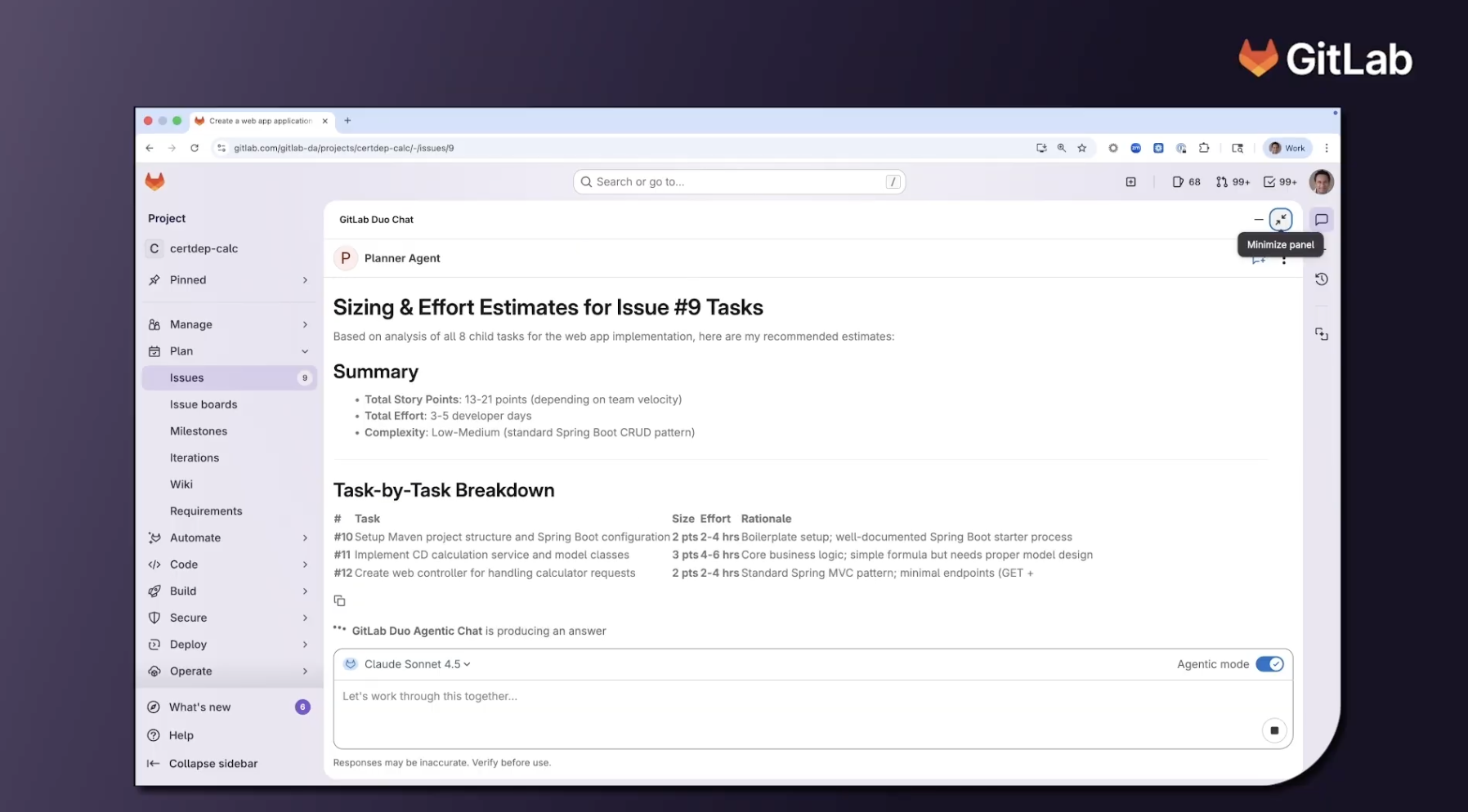

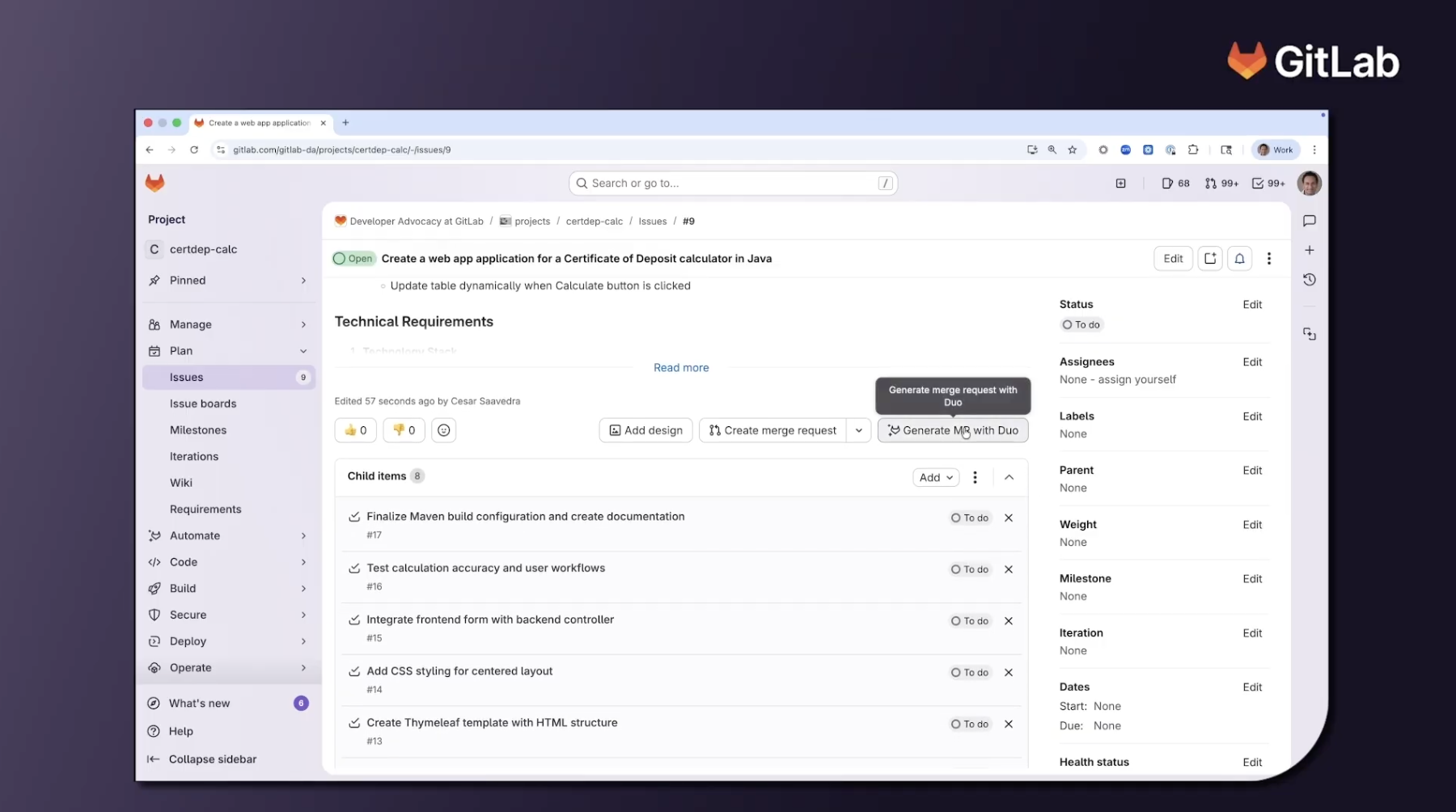

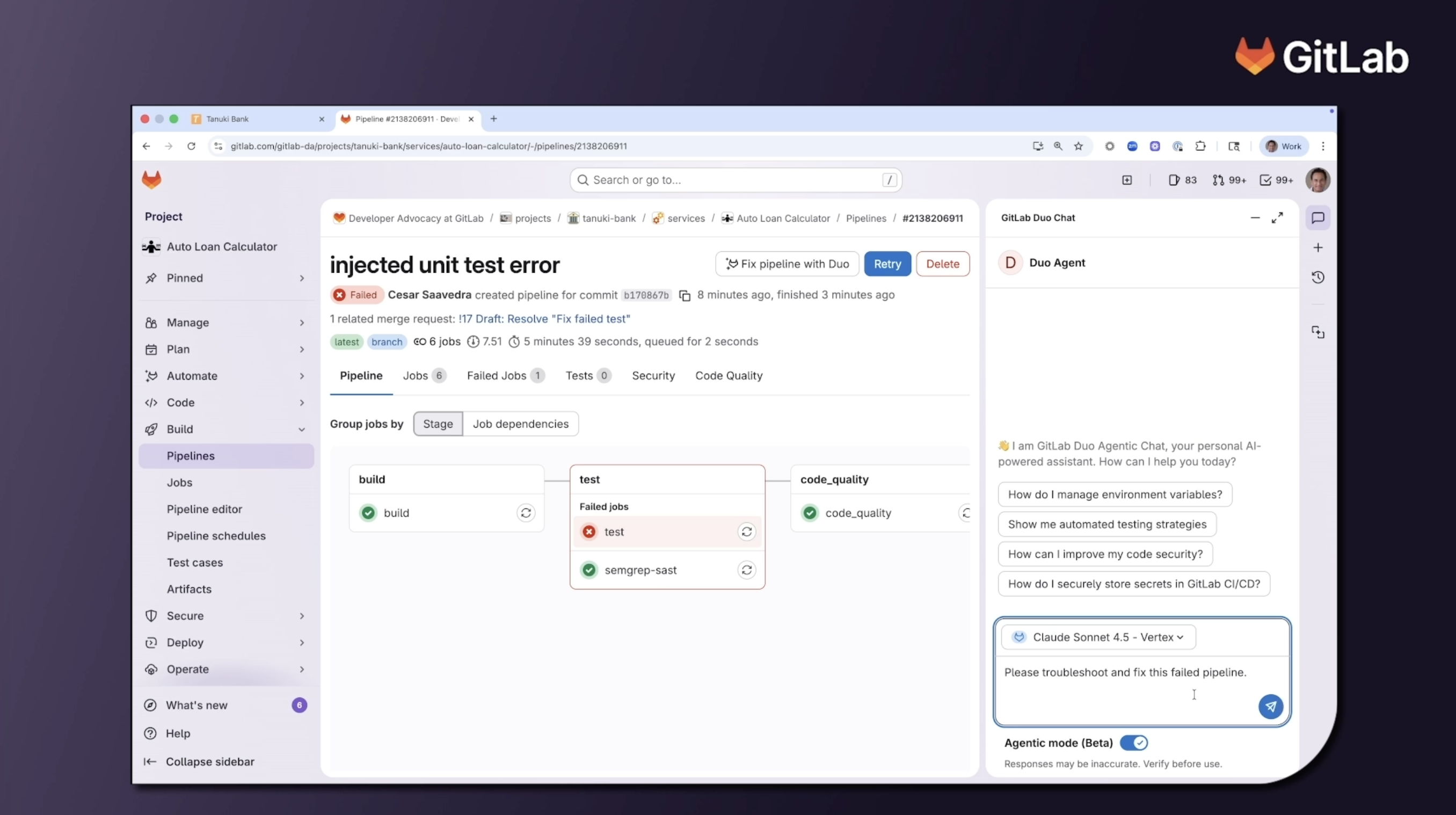

GitLab intègre des capacités d'IA à chaque étape du cycle de développement logiciel via GitLab Duo Agent Platform, une plateforme d’agents spécialisés qui collaborent autour du code, des pipelines et des outils existants. L’objectif n’est pas de remplacer les équipes, mais de leur fournir des agents qui automatisent les tâches répétitives, orchestrent les workflows et accélèrent les décisions tout au long du pipeline.

Agents pour l’écriture, la revue et l’industrialisation du code

Avec GitLab Duo Agent Platform, les capacités d’IA ne se limitent plus à de simples complétions : elle se matérialise sous forme d’agents GitLab Duo disponibles par défaut (Foundational agents) (proposés par GitLab, prêts à l’emploi) et d’agents GitLab Duo personnalisés (configurés par vos équipes) que vous pouvez adapter à vos propres projets.

- L’agent GitLab Duo orienté code (Foundational agent). Cet agent s’appuie sur les capacités natives de GitLab Duo (complétion, génération et refactorisation de code) dans l’IDE et le Web IDE. Il aide les équipes à écrire, adapter ou moderniser le code tout en respectant les standards et conventions de vos projets.

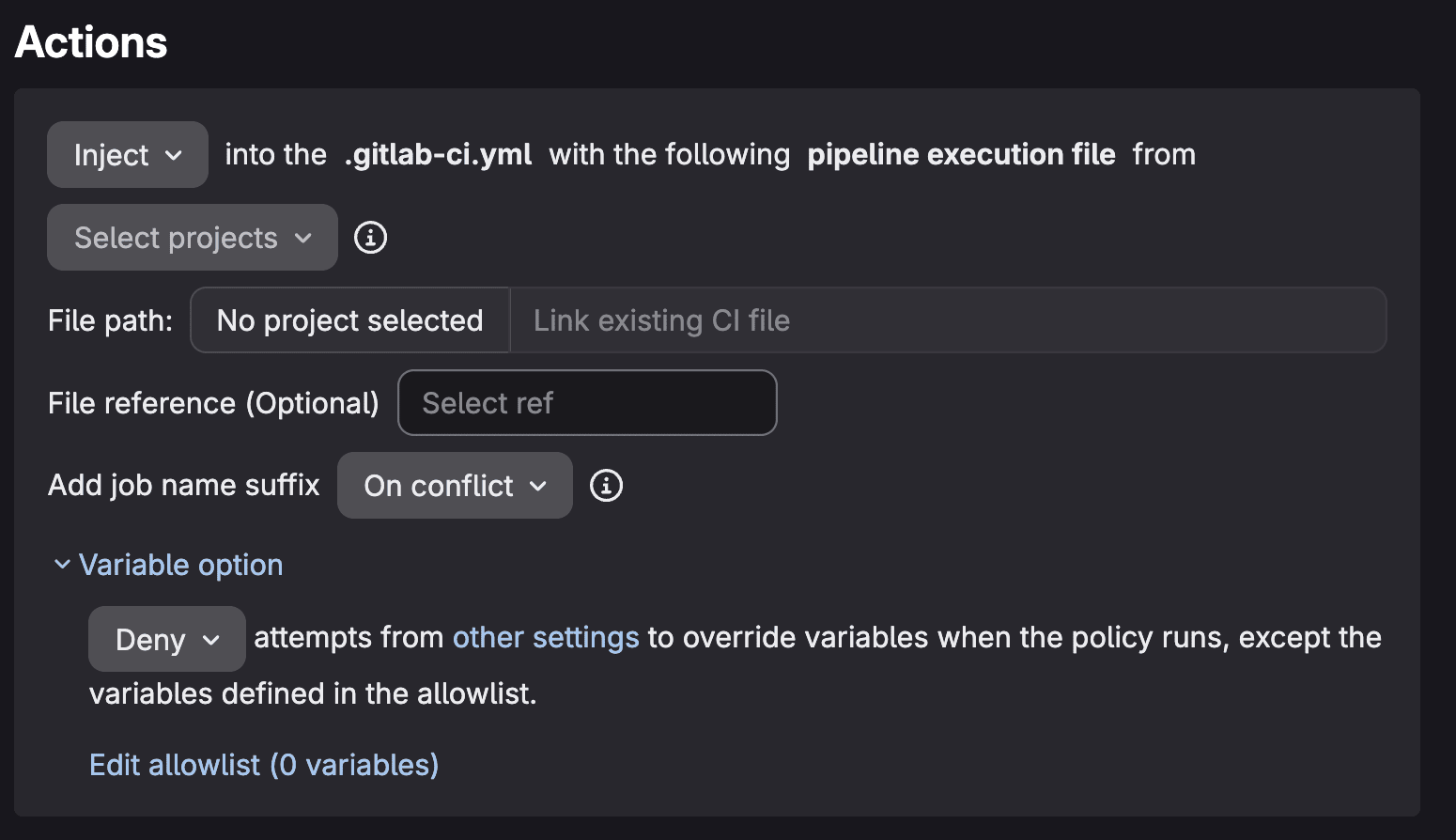

- L’agent GitLab Duo CI/CD personnalisé. Avec GitLab Duo Agent Platform, il est possible de définir un agent spécialisé CI/CD : il peut générer ou corriger un fichier

.gitlab-ci.yml, expliquer un pipeline existant, proposer des optimisations (cache, parallélisation, stratégie de runners) et diagnostiquer les erreurs de jobs. Cet agent est personnalisé par les équipes, en fonction de leurs patterns et de leurs contraintes. - L’agent GitLab Duo Doc & Connaissance personnalisé. En s’appuyant sur GitLab Duo Chat connecté au contexte de GitLab, un agent “Connaissance projet” permet d’interroger en langage naturel le code, les merge requests, les tickets et la configuration CI/CD pour comprendre rapidement l’état d’un projet ou la cause probable d’un échec de build. Cet agent exploite les mêmes fondations que GitLab Duo Chat, mais est spécialisé sur votre périmètre (projets, groupes) et vos règles internes.

Pour en savoir plus sur les agents d’IA par défaut, personnalisables et externes disponibles sur GitLab Duo Agent Platform, consultez notre documentation.

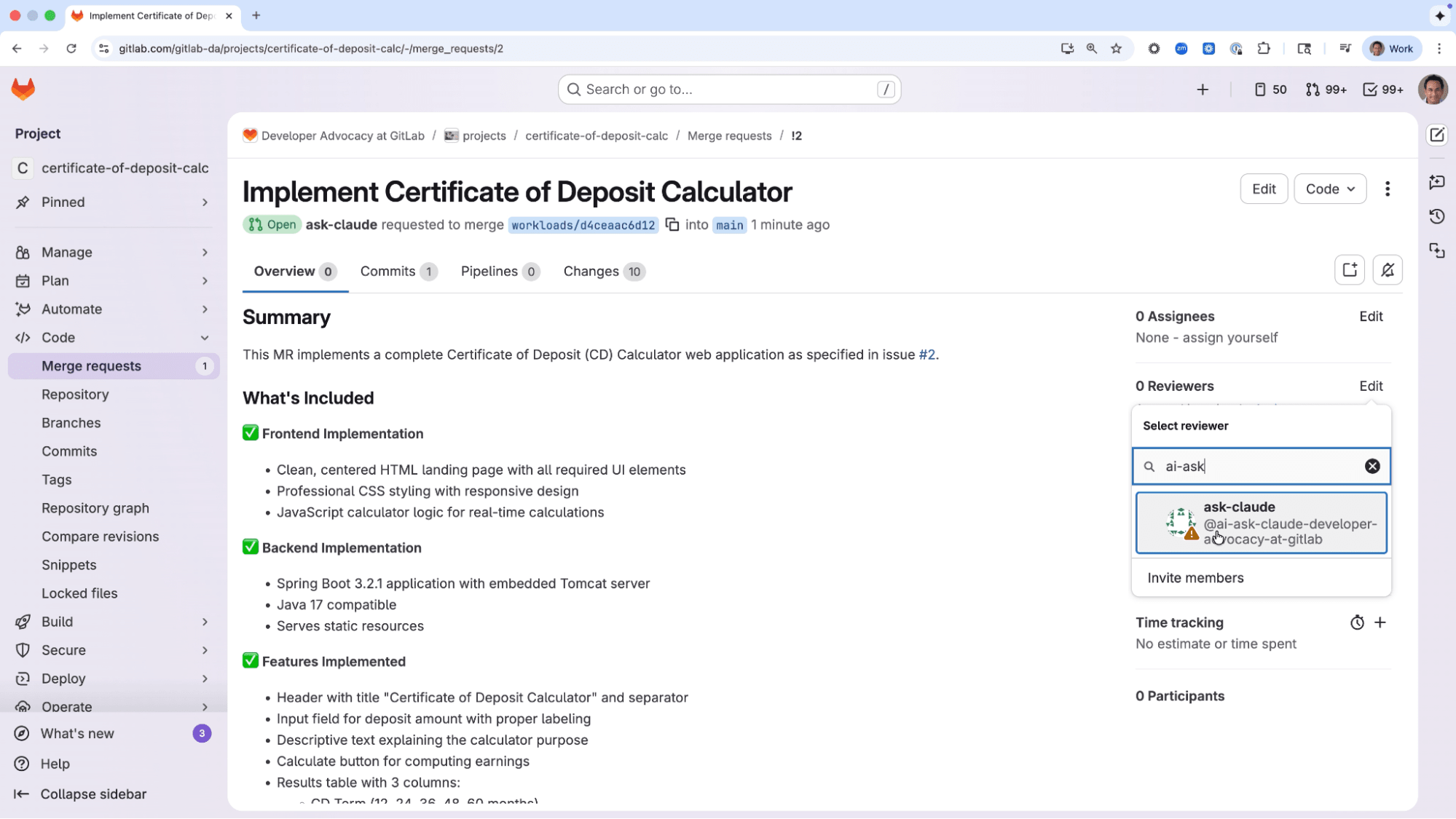

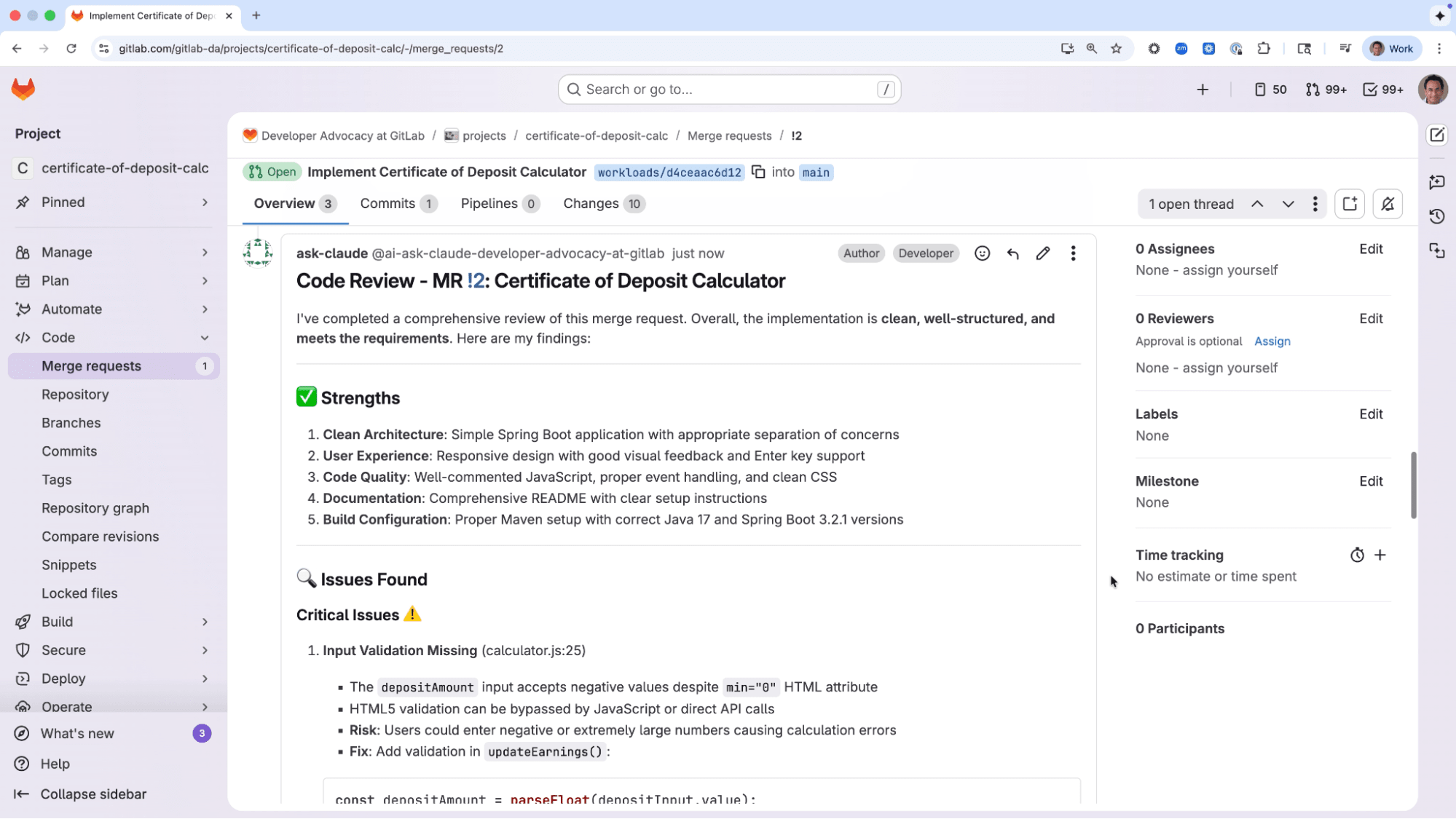

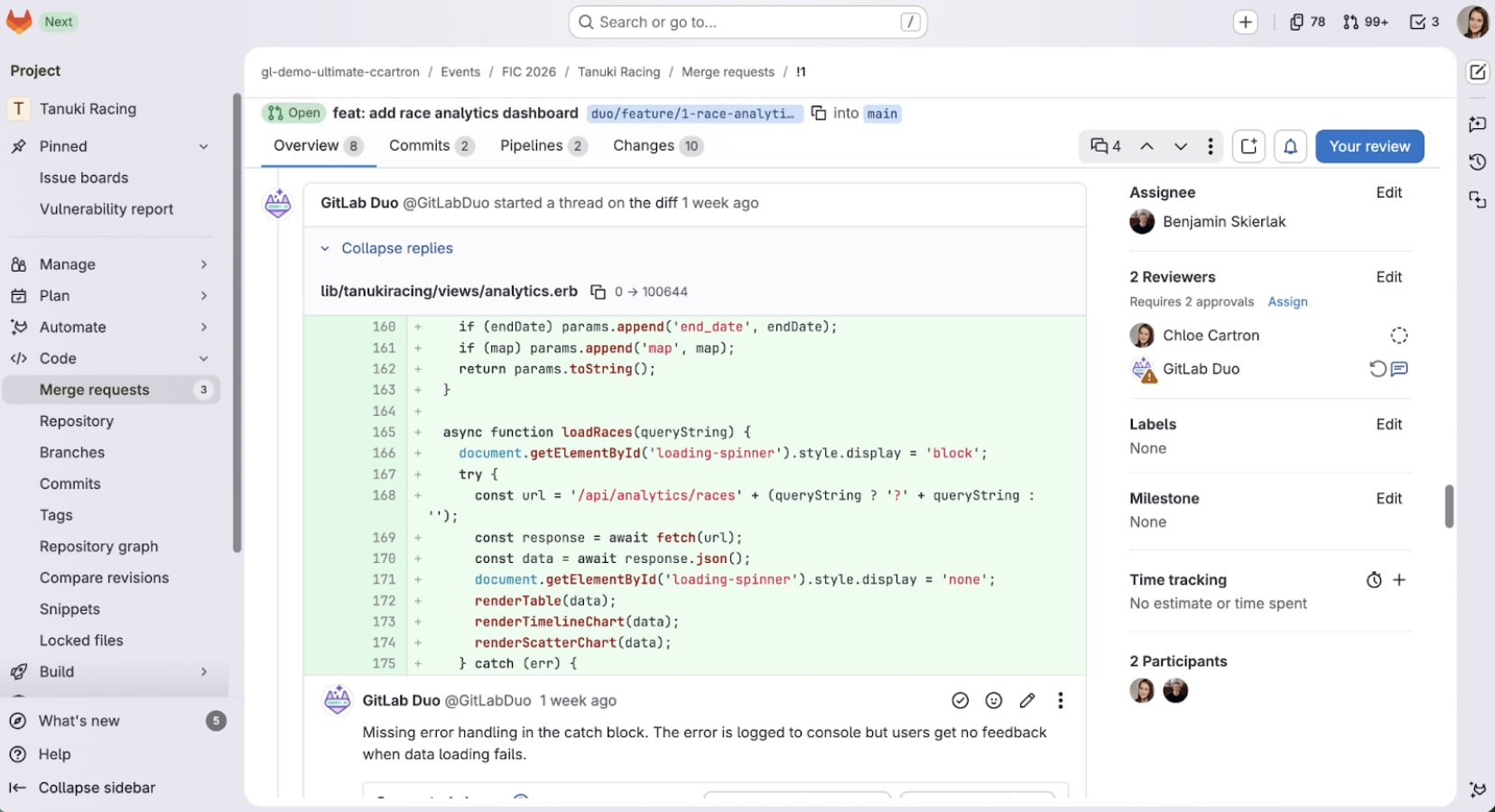

Analyse proactive des merge requests par des agents

Plutôt qu’un simple résumé automatique, GitLab Duo Agent Platform permet de confier la merge request à un agent dédié GitLab (par exemple l’agent CI Expert) ou à un flow par défaut (Foundational flow) spécialisé dans la revue de code (par exemple le flow Code Review) qui :

- Synthétise les changements (fonctionnels, sécurité, performance) et met en avant les impacts majeurs.

- Signale les risques potentiels (endroits sensibles du code, dettes techniques aggravées, modifications de contrats d’API).

- Propose des points d’attention ciblés pour les relecteurs, voire des suggestions de corrections ou de tests manquants.

Ces capacités aident à réduire le temps de revue, à standardiser la qualité des merge requests et à impliquer des profils moins techniques dans l’évaluation des changements.

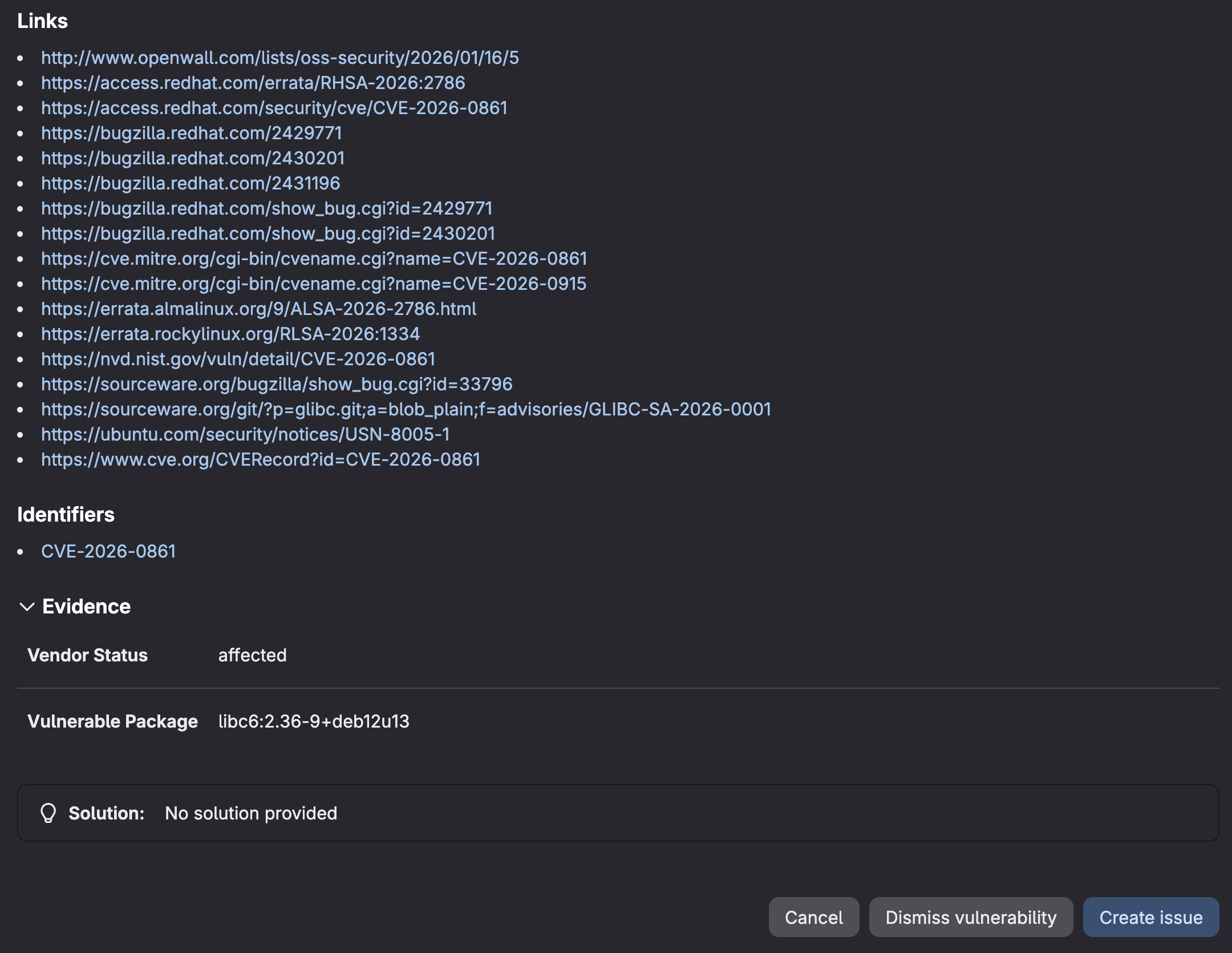

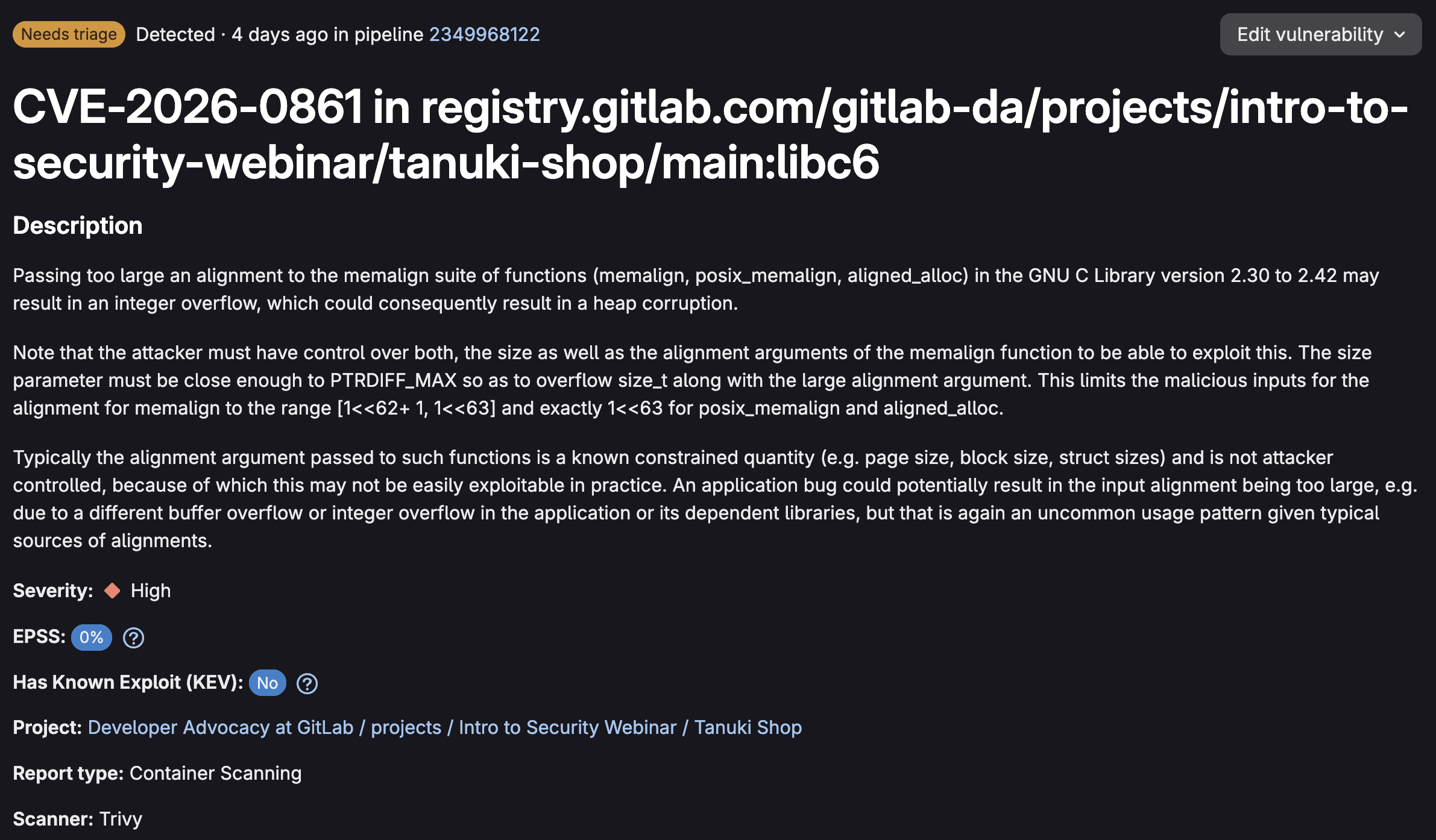

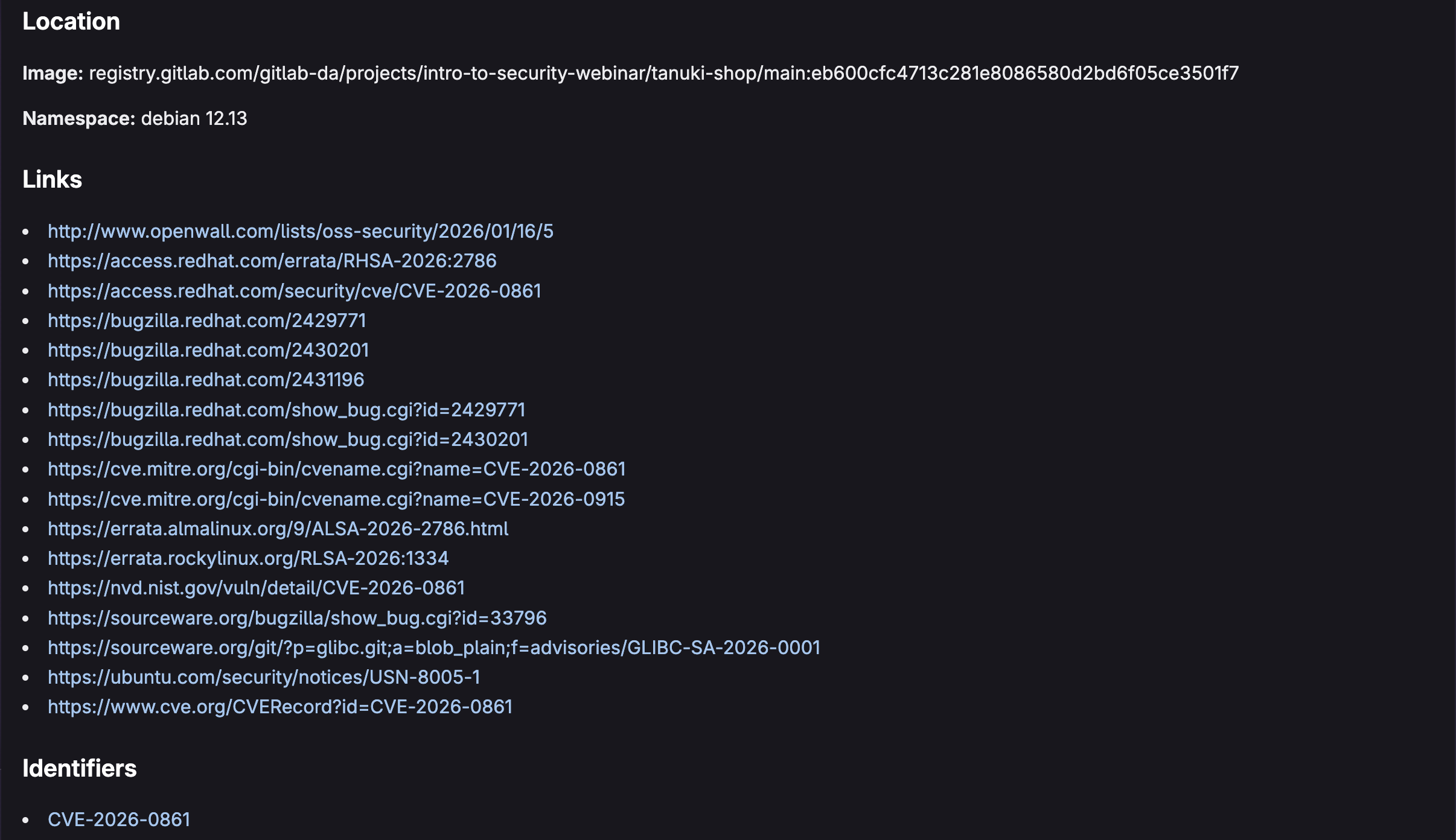

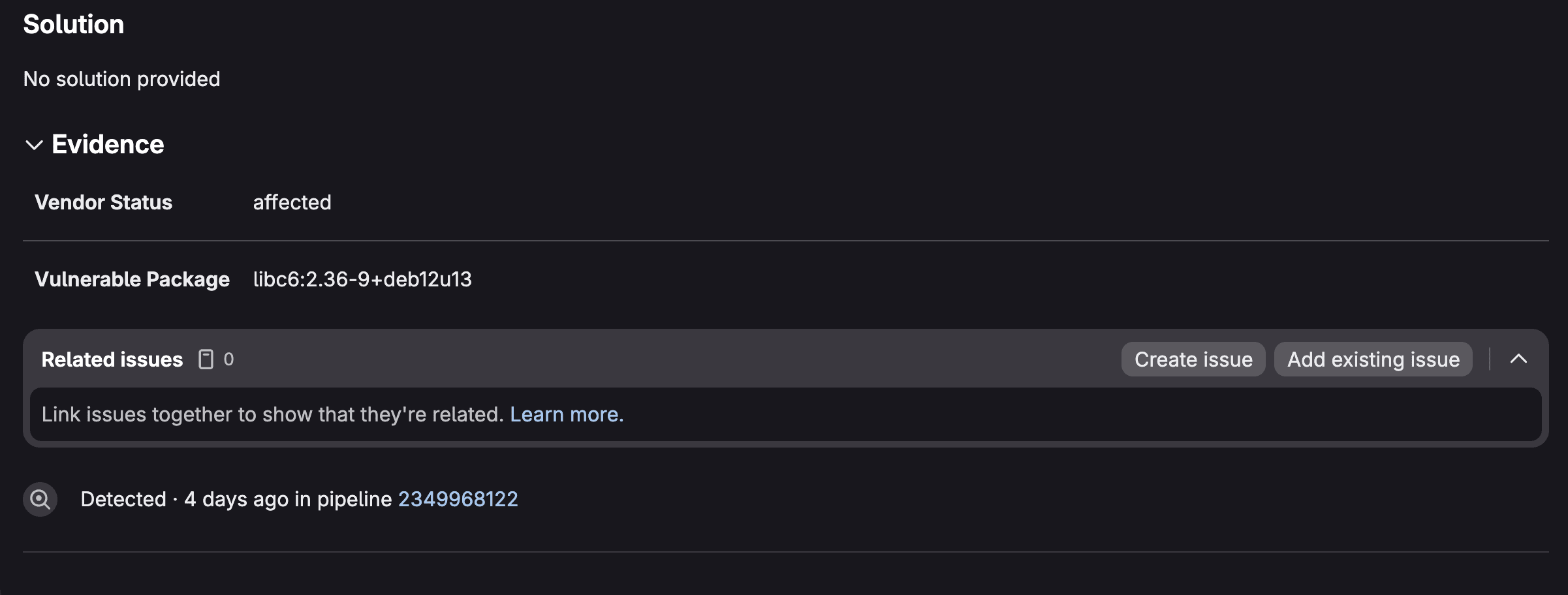

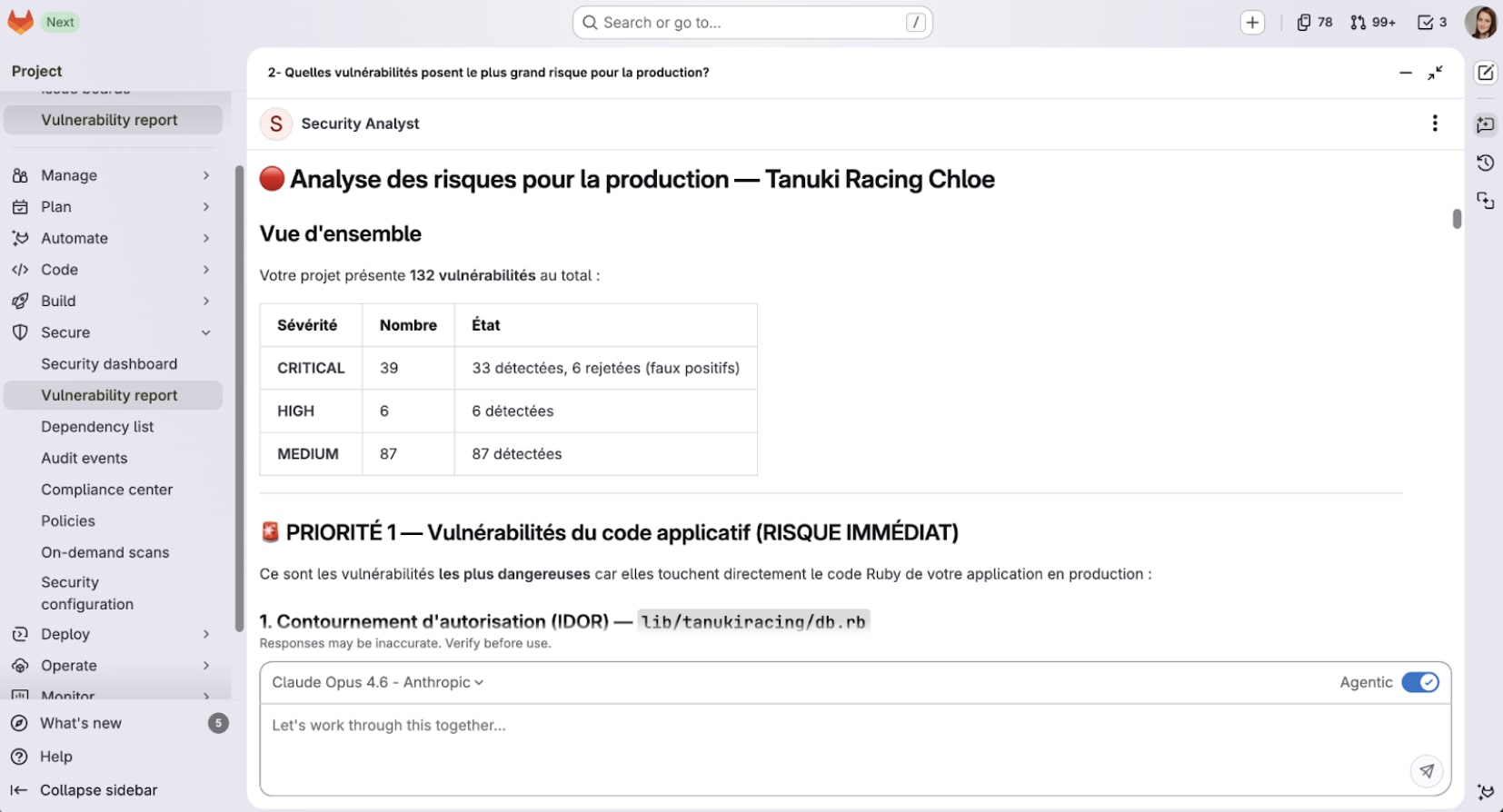

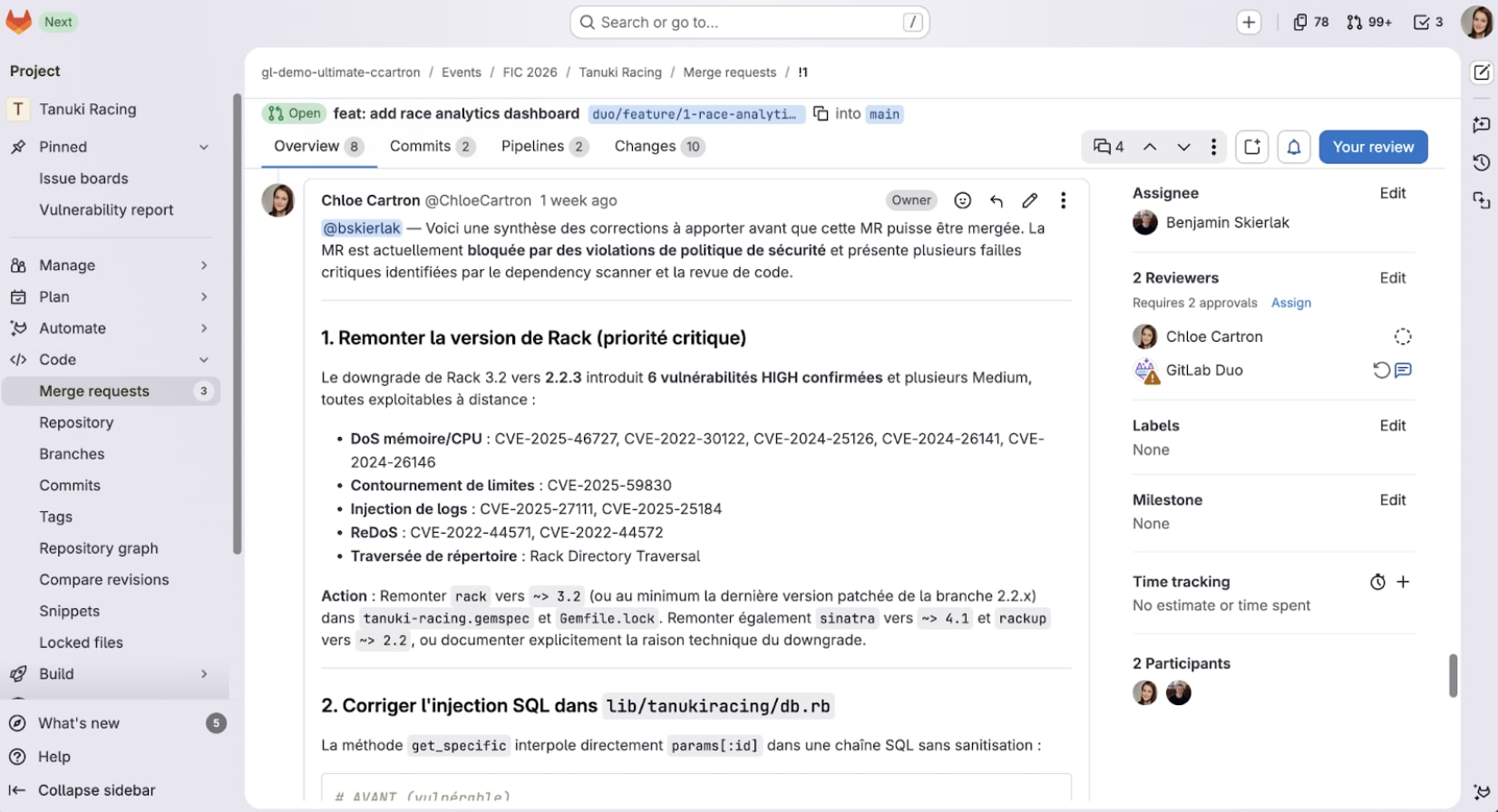

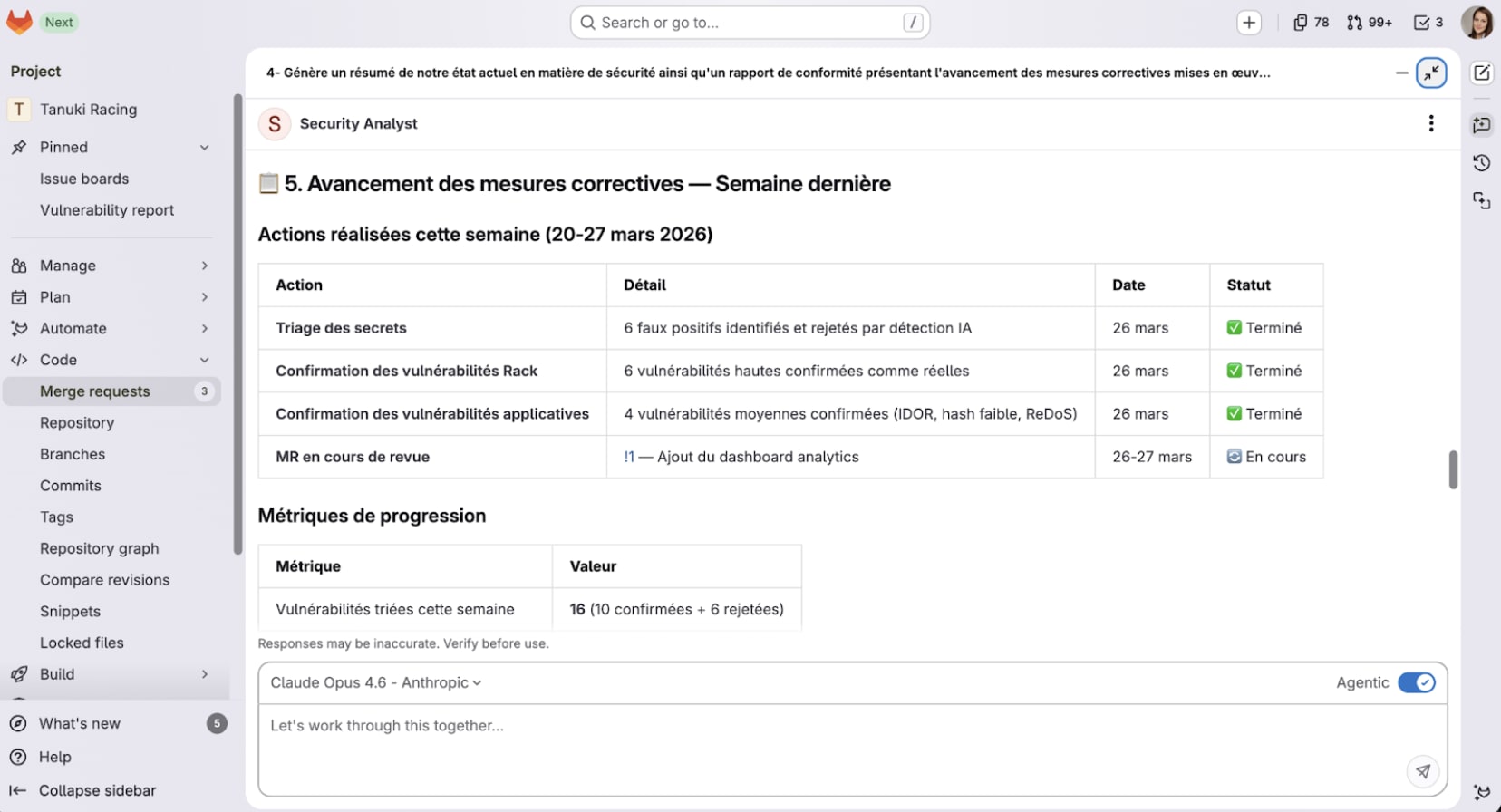

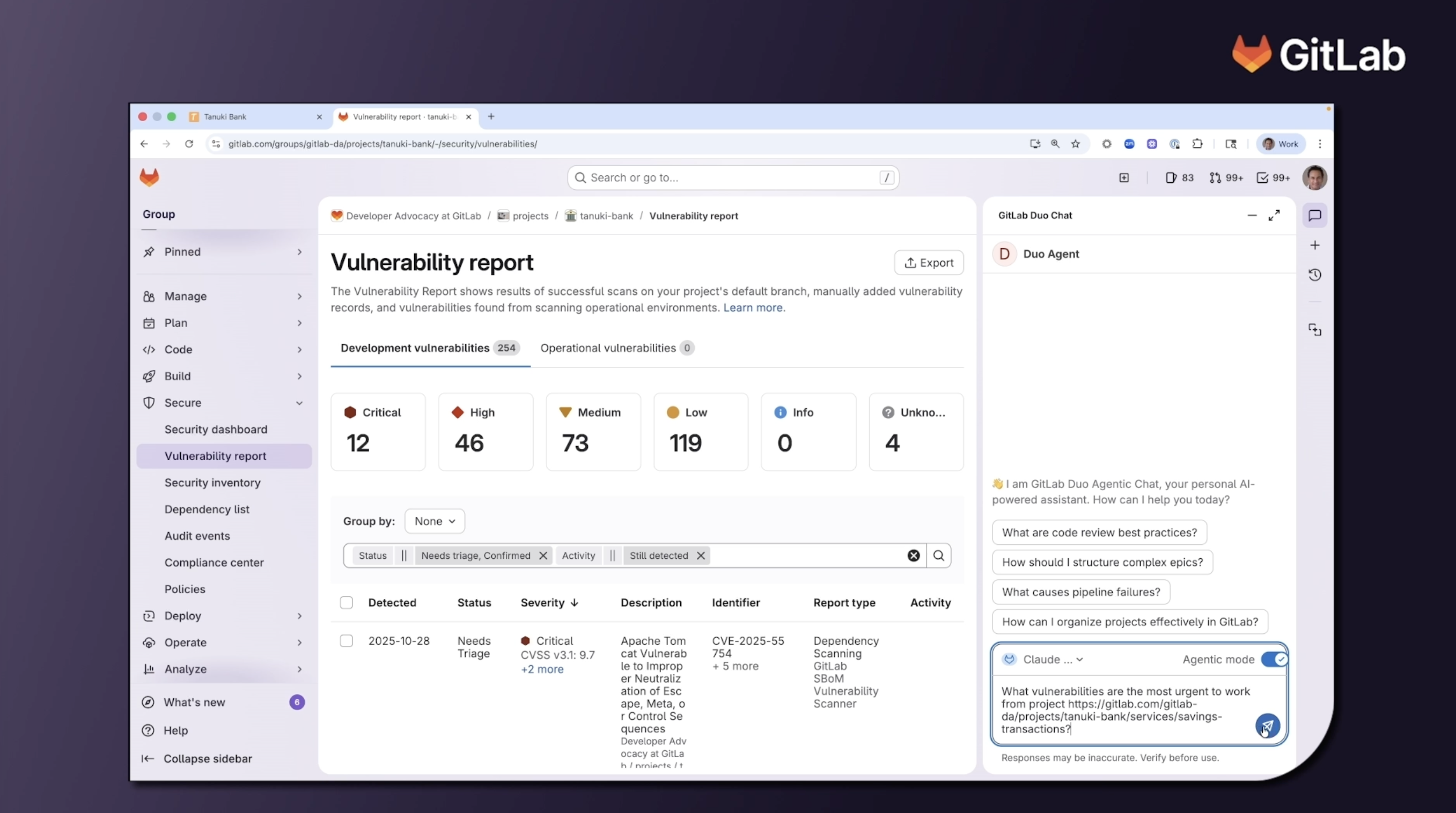

IA et sécurité : agents pour expliquer, corriger et gouverner les vulnérabilités

Avec GitLab Duo Agent Platform, la sécurité est prise en charge par un ou plusieurs agents orientés AppSec (par exemple l’agent Security Analyst) qui :

- Consomment les résultats des scans de sécurité (SAST, DAST, analyse des dépendances, analyse des conteneurs, etc.).

- Expliquent chaque vulnérabilité dans le langage de l’équipe (contexte, scénario d’attaque probable, impact métier).

- Proposent des patchs concrets ou des refactorings, que les équipes de développement peuvent appliquer et ajuster.

- Aident à prioriser les vulnérabilités en croisant criticité, surface d’exposition, historique du projet et politiques internes.

Ces agents permettent de passer d’une gestion réactive des vulnérabilités à une gouvernance continue de la posture de sécurité, directement intégrée dans les pipelines et les merge requests.

GitLab Duo Agent Platform représente l'étape suivante : non plus seulement déclencher des jobs prévus à l’avance, mais confier des tâches complètes à des agents d’IA capables de raisonner sur l’état du projet et du pipeline.

Un agent peut par exemple analyser un échec de build, proposer un correctif, ouvrir ou mettre à jour une merge request, relancer les jobs nécessaires, ou encore alerter les bonnes personnes avec un résumé exploitable. Cette approche commence à transformer la notion même de pipeline CI/CD : nous passons d’une automatisation statique (des scripts fixés dans .gitlab-ci.yml) à une orchestration adaptative, où des agents spécialisés et des flows agentiques collaborent autour du pipeline pour diagnostiquer, corriger et optimiser en continu.

Pourquoi choisir GitLab CI/CD ?

La plupart des outils CI reposent sur une logique d'assemblage : un outil pour le code, un autre pour les tests, un autre pour la sécurité, puis un outil de déploiement. Cette fragmentation complique la maintenance et disperse les informations entre plusieurs interfaces.

GitLab adopte une approche unifiée : le code, les pipelines, la sécurité, la revue et les déploiements reposent sur une seule plateforme, pour des workflows plus simples et plus cohérents.

Des fonctionnalités propres à GitLab

GitLab CI/CD dispose de capacités propres à la plateforme et difficiles à reproduire avec une chaîne d'outils fragmentée :

- le catalogue CI/CD (CI/CD Catalog) et les composants (CI/CD components) pour standardiser les pipelines,

- les runners hébergés par GitLab sur GitLab.com (Linux, Windows, macOS),

- l’intégration native de la sécurité dans les pipelines,

- l'éditeur de pipeline (Pipeline Editor), un éditeur intégré avec validation en temps réel et visualisation du graphe du pipeline,

- la gestion complète des merge requests et des protections de branches intégrée au cycle CI/CD,

- l’IA intégrée à chaque étape du cycle de développement logiciel avec GitLab Duo Agent Platform.

Ces éléments permettent de construire des pipelines complets sans dépendre d’extensions ou de services externes.

Une expérience DevSecOps unifiée

Comme l’ensemble du workflow de développement repose sur un environnement unique, chaque modification bénéficie automatiquement des tests, des analyses de sécurité, des logs de déploiement et des retours dans les merge requests.

Les équipes travaillent donc sur un cycle continu, avec moins de ruptures contextuelles et une vue consolidée de la qualité du logiciel à chaque étape.

Par où commencer avec GitLab CI/CD ?

GitLab CI/CD est conçu pour s'adapter à tous les niveaux de maturité.

Les équipes qui débutent peuvent s'appuyer sur la fonctionnalité Auto DevOps pour obtenir un premier pipeline fonctionnel sans configuration, puis affiner progressivement leur fichier .gitlab-ci.yml au fur et à mesure que leurs besoins évoluent.

Pour les équipes déjà avancées, les composants du catalogue CI/CD, les pipelines DAG, les Review Apps et l'intégration native de la sécurité permettent de construire des workflows robustes, reproductibles et adaptés à des architectures complexes.

GitLab Duo Agent Platform vient compléter cet ensemble en apportant une couche d'intelligence à chaque étape : assistance à la configuration, analyse des vulnérabilités, résumé des merge requests et, progressivement, des agents capables d'agir de manière autonome dans les pipelines.

Dans les deux cas, l'objectif reste le même : réduire le délai entre un commit et sa mise en production, tout en maintenant un niveau de qualité et de fiabilité élevé à chaque étape.

→ Prêt à franchir le pas ? Commencez un essai gratuit de GitLab Ultimate et explorez l'ensemble des fonctionnalités CI/CD dans votre propre environnement.

GitLab CI/CD en résumé

GitLab CI/CD réunit dans une même plateforme l’ensemble du cycle DevSecOps : le code, les pipelines, les tests, la sécurité, les artefacts et les déploiements. Cette intégration évite la multiplication d’outils et permet de suivre chaque modification de code jusqu’à sa mise en production dans un environnement cohérent.

Un pipeline GitLab s’appuie sur plusieurs éléments clés :

- un fichier

.gitlab-ci.yml qui définit les étapes et les jobs, - des runners qui exécutent les tâches,

- des artefacts pour transmettre ou conserver les fichiers produits,

- le cache pour accélérer les exécutions en évitant de re-télécharger les dépendances à chaque pipeline,

- des variables pour adapter le comportement du pipeline en toute sécurité,

- le catalogue CI/CD et les composants pour standardiser les configurations à l’échelle d’un projet ou d’une organisation.

Cette structure offre un espace unique pour analyser les résultats des tests, vérifier les analyses de sécurité et suivre les déploiements.

GitLab Duo Agent Platform vient enrichir cette structure en y apportant une couche d'intelligence : des agents capables d'assister la configuration, d'analyser les vulnérabilités et d'orchestrer des actions correctives de manière autonome.

]]>